IT-Sicherheitsstandards: Gewährleistung eines sicheren digitalen Umfelds

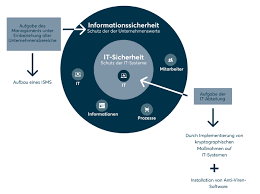

In der heutigen vernetzten Welt, in der digitale Informationen allgegenwärtig sind, spielt die Sicherheit unserer IT-Systeme eine entscheidende Rolle. Unternehmen und Organisationen müssen sicherstellen, dass ihre Daten und Netzwerke vor Bedrohungen geschützt sind. Hier kommen IT-Sicherheitsstandards ins Spiel.

IT-Sicherheitsstandards sind Richtlinien und Best Practices, die entwickelt wurden, um die Sicherheit von IT-Systemen zu gewährleisten. Sie dienen als Leitfaden für Unternehmen und Organisationen bei der Implementierung von Sicherheitsmaßnahmen und -prozessen. Diese Standards definieren die Anforderungen an den Schutz von Daten, Netzwerken und Systemen sowie die Verfahren zur Identifizierung und Abwehr von Bedrohungen.

Ein bekannter IT-Sicherheitsstandard ist beispielsweise ISO 27001. Dieser Standard legt Anforderungen für ein Informationssicherheitsmanagementsystem fest. Unternehmen, die ISO 27001 zertifiziert sind, haben bewiesen, dass sie geeignete Sicherheitsvorkehrungen getroffen haben, um ihre Informationen zu schützen.

Die Einhaltung solcher Standards bietet zahlreiche Vorteile. Erstens schafft sie ein hohes Maß an Vertrauen bei Kunden und Partnern. Durch den Nachweis einer robusten IT-Sicherheitsstruktur können Unternehmen ihr Engagement für den Schutz sensibler Daten demonstrieren.

Zweitens ermöglichen IT-Sicherheitsstandards eine systematische Herangehensweise an das Risikomanagement. Durch regelmäßige Überprüfungen und Audits können Schwachstellen identifiziert und behoben werden, bevor sie zu Sicherheitsverletzungen führen.

Drittens erleichtern IT-Sicherheitsstandards die Einhaltung von Datenschutzbestimmungen. Viele Standards sind eng mit den gesetzlichen Anforderungen verbunden und helfen Unternehmen dabei, die erforderlichen Maßnahmen zum Schutz personenbezogener Daten zu ergreifen.

Um IT-Sicherheitsstandards erfolgreich umzusetzen, ist eine ganzheitliche Herangehensweise erforderlich. Dies beinhaltet die Schulung der Mitarbeiter in Sicherheitsbewusstsein, die Implementierung technischer Sicherheitslösungen wie Firewalls und Verschlüsselung sowie die Überwachung von Systemen auf Anomalien.

Darüber hinaus sollten Unternehmen regelmäßig ihre Sicherheitsmaßnahmen überprüfen und aktualisieren, um mit den sich ständig weiterentwickelnden Bedrohungslandschaften Schritt zu halten. Die Zusammenarbeit mit Experten auf dem Gebiet der IT-Sicherheit kann dabei helfen, die besten Praktiken zu identifizieren und umzusetzen.

Insgesamt sind IT-Sicherheitsstandards unerlässlich für Unternehmen und Organisationen, um ein sicheres digitales Umfeld zu gewährleisten. Durch die Implementierung angemessener Sicherheitsmaßnahmen können sie ihre Daten schützen, das Vertrauen ihrer Kunden stärken und den gesetzlichen Anforderungen gerecht werden. Investitionen in IT-Sicherheit sind somit eine Investition in die Zukunft des Unternehmens.

Fünf häufig gestellte Fragen zu IT-Sicherheitsstandards in Deutschland

- Welche Sicherheitsstandards gelten in Deutschland?

- Wie kann ich meine Sicherheitsstandards verbessern?

- Was ist die beste Art, die Sicherheit meines Unternehmens zu gewährleisten?

- Wie werden Datenschutz und Datensicherheit berücksichtigt?

- Welche Maßnahmen sind erforderlich, um sichere Systeme zu implementieren?

Welche Sicherheitsstandards gelten in Deutschland?

In Deutschland gelten verschiedene Sicherheitsstandards, die Unternehmen und Organisationen bei der Gewährleistung der IT-Sicherheit unterstützen. Hier sind einige der wichtigsten Sicherheitsstandards:

- ISO 27001: Diese internationale Norm legt Anforderungen für ein Informationssicherheitsmanagementsystem (ISMS) fest. Sie bietet einen Rahmen für die Implementierung von Sicherheitskontrollen und -verfahren sowie für kontinuierliche Verbesserungen im Bereich der Informationssicherheit.

- BSI-Grundschutz: Der Grundschutz des Bundesamts für Sicherheit in der Informationstechnik (BSI) ist ein umfassendes Konzept zur IT-Sicherheit. Es bietet eine systematische Herangehensweise an die Identifizierung von Gefährdungen und den Schutz von Informationen und IT-Systemen.

- IT-Grundschutz des BSI: Dieser Standard des BSI richtet sich speziell an Behörden und Organisationen mit Sicherheitsaufgaben (BOS). Er definiert Maßnahmen zum Schutz von IT-Systemen, um deren Verfügbarkeit, Integrität und Vertraulichkeit zu gewährleisten.

- Datenschutz-Grundverordnung (DSGVO): Obwohl die DSGVO kein spezifischer IT-Sicherheitsstandard ist, legt sie strenge Anforderungen an den Schutz personenbezogener Daten fest. Unternehmen müssen geeignete technische und organisatorische Maßnahmen ergreifen, um die Datensicherheit zu gewährleisten.

- Payment Card Industry Data Security Standard (PCI DSS): Dieser Standard gilt für Unternehmen, die Kreditkartentransaktionen verarbeiten. Er legt Anforderungen für den Schutz von Kreditkartendaten fest und stellt sicher, dass sensible Informationen sicher gespeichert und übertragen werden.

- Trusted Cloud: Das Trusted Cloud-Programm des Bundesministeriums für Wirtschaft und Energie (BMW) fördert sichere Cloud-Lösungen. Es definiert Anforderungen an die Sicherheit von Daten und Diensten in der Cloud und unterstützt Unternehmen bei der Auswahl vertrauenswürdiger Cloud-Anbieter.

Diese Sicherheitsstandards bieten Unternehmen in Deutschland eine Orientierungshilfe bei der Umsetzung effektiver IT-Sicherheitsmaßnahmen. Sie tragen dazu bei, die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten und Risiken zu minimieren. Die genaue Anwendung der Standards hängt jedoch von den spezifischen Anforderungen des jeweiligen Unternehmens ab.

Wie kann ich meine Sicherheitsstandards verbessern?

Die Verbesserung Ihrer Sicherheitsstandards erfordert eine systematische Herangehensweise und die Umsetzung bewährter Praktiken. Hier sind einige Schritte, die Sie ergreifen können, um Ihre Sicherheitsstandards zu verbessern:

- Risikobewertung durchführen: Beginnen Sie mit einer umfassenden Bewertung Ihrer aktuellen Sicherheitslage. Identifizieren Sie potenzielle Bedrohungen und Schwachstellen in Ihren IT-Systemen und Netzwerken. Eine gründliche Analyse hilft Ihnen dabei, gezielte Maßnahmen zur Verbesserung der Sicherheit zu planen.

- Schulung der Mitarbeiter: Sensibilisieren Sie Ihre Mitarbeiter für IT-Sicherheit und Datenschutz. Schulen Sie sie in den besten Praktiken zum Umgang mit Passwörtern, Phishing-E-Mails und anderen potenziellen Bedrohungen. Regelmäßige Schulungen helfen dabei, das Bewusstsein für Sicherheitsrisiken zu schärfen und das Verhalten der Mitarbeiter entsprechend anzupassen.

- Implementierung von Zugriffskontrollen: Stellen Sie sicher, dass nur autorisierte Personen Zugriff auf sensible Daten und Systeme haben. Implementieren Sie starke Passwortrichtlinien, verwenden Sie Multi-Faktor-Authentifizierung (MFA) und begrenzen Sie den Zugriff auf „Need-to-know“-Basis.

- Aktualisierung von Software und Patches: Halten Sie Ihre Software auf dem neuesten Stand und installieren Sie regelmäßig Sicherheitsupdates und Patches. Veraltete Softwareversionen können Schwachstellen aufweisen, die von Angreifern ausgenutzt werden können.

- Backup-Strategie entwickeln: Legen Sie eine regelmäßige und zuverlässige Backup-Strategie fest, um im Falle eines Datenverlusts oder einer Ransomware-Attacke wiederherstellbare Kopien Ihrer Daten zu haben. Speichern Sie Backups an einem sicheren Ort, der vor physischen Bedrohungen geschützt ist.

- Implementierung von Firewalls und Antivirus-Software: Verwenden Sie Firewall-Lösungen, um den Datenverkehr zu überwachen und unerwünschte Zugriffe zu blockieren. Installieren Sie eine zuverlässige Antivirus-Software, um Malware-Erkennung und -Entfernung zu gewährleisten.

- Regelmäßige Überprüfungen und Audits: Führen Sie regelmäßig Sicherheitsüberprüfungen und interne Audits durch, um Schwachstellen zu identifizieren und entsprechende Maßnahmen zur Behebung einzuleiten. Externe Penetrationstests können ebenfalls hilfreich sein, um potenzielle Sicherheitslücken aufzudecken.

- Zusammenarbeit mit externen Experten: Arbeiten Sie mit IT-Sicherheitsexperten zusammen, um Ihre Sicherheitsstandards weiter zu verbessern. Externe Fachleute können Ihnen helfen, Best Practices in Bezug auf Sicherheitstechnologien, Richtlinien und Verfahren einzuführen.

Die Verbesserung Ihrer Sicherheitsstandards erfordert kontinuierliche Aufmerksamkeit und Anpassung an neue Bedrohungen. Indem Sie diese bewährten Praktiken implementieren und regelmäßig überprüfen, können Sie die Sicherheit Ihrer IT-Systeme stärken und das Risiko von Datenschutzverletzungen verringern.

Was ist die beste Art, die Sicherheit meines Unternehmens zu gewährleisten?

Die Sicherheit eines Unternehmens zu gewährleisten, erfordert eine umfassende Herangehensweise, die verschiedene Aspekte abdeckt. Hier sind einige bewährte Methoden, um die Sicherheit Ihres Unternehmens zu verbessern:

- Risikobewertung: Führen Sie eine gründliche Analyse der Risiken durch, denen Ihr Unternehmen ausgesetzt ist. Identifizieren Sie potenzielle Bedrohungen und Schwachstellen in Ihren IT-Systemen, Netzwerken und Prozessen.

- Sicherheitsrichtlinien: Entwickeln Sie klare Richtlinien und Verfahren für den Umgang mit sensiblen Informationen, Zugriffsrechten, Passwörtern und anderen sicherheitsrelevanten Aspekten. Stellen Sie sicher, dass alle Mitarbeiter diese Richtlinien verstehen und befolgen.

- Schulung der Mitarbeiter: Sensibilisieren Sie Ihre Mitarbeiter für IT-Sicherheitsrisiken und schulen Sie sie in bewährten Praktiken wie sicheren Passwortverfahren, Phishing-Erkennung und dem Umgang mit verdächtigen E-Mails oder Anhängen.

- Zugriffskontrolle: Implementieren Sie strenge Zugriffskontrollmechanismen für sensible Daten und Systeme. Vergeben Sie Berechtigungen nur an autorisierte Personen und überwachen Sie den Zugriff regelmäßig.

- Aktualisierung von Software und Systemen: Halten Sie Ihre Softwareanwendungen, Betriebssysteme und Sicherheitslösungen auf dem neuesten Stand. Installieren Sie regelmäßig Updates und Patches, um bekannte Schwachstellen zu beheben.

- Datensicherung und Wiederherstellung: Sichern Sie regelmäßig Ihre Daten, um im Falle eines Systemausfalls, eines Angriffs oder eines Datenverlusts schnell wiederherstellen zu können. Überprüfen Sie regelmäßig die Integrität Ihrer Backups.

- Netzwerksicherheit: Implementieren Sie Firewalls, Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS), um Ihr Netzwerk vor unautorisierten Zugriffen und Angriffen zu schützen. Verschlüsseln Sie sensible Daten während der Übertragung.

- Incident Response-Plan: Entwickeln Sie einen detaillierten Plan zur Reaktion auf Sicherheitsvorfälle. Definieren Sie die Verantwortlichkeiten, die Eskalationswege und die Schritte zur Eindämmung und Behebung von Sicherheitsverletzungen.

- Externe Unterstützung: Arbeiten Sie mit externen IT-Sicherheitsexperten zusammen, um eine unabhängige Bewertung Ihrer Sicherheitsmaßnahmen durchzuführen, Schwachstellen zu identifizieren und Empfehlungen für Verbesserungen zu erhalten.

- Regelmäßige Überprüfung: Führen Sie regelmäßige Sicherheitsaudits und Penetrationstests durch, um potenzielle Schwachstellen zu erkennen und zu beheben. Überwachen Sie kontinuierlich Ihre Systeme auf verdächtige Aktivitäten.

Es ist wichtig anzumerken, dass IT-Sicherheit ein fortlaufender Prozess ist und keine einmalige Maßnahme. Indem Sie diese bewährten Methoden anwenden und Ihre Sicherheitsmaßnahmen kontinuierlich überprüfen und aktualisieren, können Sie die Sicherheit Ihres Unternehmens verbessern und potenzielle Risiken minimieren.

Wie werden Datenschutz und Datensicherheit berücksichtigt?

Datenschutz und Datensicherheit sind wesentliche Aspekte bei der Implementierung von IT-Sicherheitsstandards. Hier sind einige Möglichkeiten, wie sie berücksichtigt werden:

- Datenschutzrichtlinien: Unternehmen sollten klare Datenschutzrichtlinien entwickeln und implementieren, um sicherzustellen, dass personenbezogene Daten gemäß den geltenden Datenschutzgesetzen geschützt werden. Diese Richtlinien definieren, wie Daten erfasst, verarbeitet, gespeichert und weitergegeben werden dürfen.

- Zugriffskontrolle: Durch die Implementierung von Mechanismen zur Zugriffssteuerung können Unternehmen sicherstellen, dass nur autorisierte Personen auf sensible Daten zugreifen können. Dies umfasst die Vergabe von Berechtigungen auf Basis von Rollen und Verantwortlichkeiten sowie die Verwendung starker Authentifizierungsmethoden wie Passwörter, Zwei-Faktor-Authentifizierung oder biometrische Merkmale.

- Verschlüsselung: Die Verschlüsselung sensibler Daten ist ein wichtiger Schutzmechanismus. Durch die Umwandlung von Daten in eine unlesbare Form wird sichergestellt, dass selbst bei einem Sicherheitsverstoß keine unbefugte Nutzung der Informationen möglich ist.

- Datensicherung und Wiederherstellung: Regelmäßige Backups aller wichtigen Daten gewährleisten, dass im Falle eines Systemausfalls oder einer Sicherheitsverletzung eine Wiederherstellung möglich ist. Dadurch wird sichergestellt, dass keine Daten verloren gehen und der Geschäftsbetrieb fortgesetzt werden kann.

- Schulungen und Sensibilisierung: Mitarbeiter sollten regelmäßig in Datenschutz- und Datensicherheitsbest Practices geschult werden. Dies umfasst die Sensibilisierung für Phishing-Angriffe, den sicheren Umgang mit Passwörtern, die Identifizierung von Bedrohungen und den Schutz sensibler Informationen.

- Überwachung und Audit: Durch die kontinuierliche Überwachung von Systemen können verdächtige Aktivitäten erkannt und Maßnahmen ergriffen werden, um Sicherheitsverletzungen zu verhindern oder darauf zu reagieren. Regelmäßige Audits helfen dabei, die Einhaltung der Datenschutz- und Datensicherheitsrichtlinien zu überprüfen.

- Partnerschaft mit Experten: Unternehmen können auch externe Experten für Datenschutz und Datensicherheit hinzuziehen, um sicherzustellen, dass sie die besten Praktiken implementieren. Diese Experten können bei der Identifizierung von Schwachstellen helfen und Empfehlungen zur Verbesserung der Sicherheitsmaßnahmen geben.

Durch die Berücksichtigung von Datenschutz- und Datensicherheitsaspekten können Unternehmen sicherstellen, dass ihre Daten vor unbefugtem Zugriff geschützt sind und gesetzliche Anforderungen erfüllt werden. Es ist wichtig, dass diese Aspekte kontinuierlich überwacht und aktualisiert werden, um den sich ständig ändernden Bedrohungen gerecht zu werden.

Welche Maßnahmen sind erforderlich, um sichere Systeme zu implementieren?

Um sichere Systeme zu implementieren, sind verschiedene Maßnahmen erforderlich. Hier sind einige wichtige Schritte:

- Risikoanalyse: Führen Sie eine umfassende Risikoanalyse durch, um potenzielle Bedrohungen und Schwachstellen in Ihren Systemen zu identifizieren. Bewerten Sie die Wahrscheinlichkeit von Sicherheitsverletzungen und die potenziellen Auswirkungen auf Ihr Unternehmen.

- Richtlinien und Verfahren: Entwickeln Sie klare Richtlinien und Verfahren für den Umgang mit IT-Sicherheit. Definieren Sie Zugriffsrechte, Passwortrichtlinien, Datensicherungsmethoden und andere Sicherheitsmaßnahmen, die in Ihrem Unternehmen eingehalten werden müssen.

- Schulung und Sensibilisierung: Schulen Sie Ihre Mitarbeiter in Sachen IT-Sicherheit. Sensibilisieren Sie sie für die Bedeutung von sicheren Passwörtern, Phishing-Angriffen, verdächtigen E-Mails und anderen gängigen Bedrohungen. Regelmäßige Schulungen halten das Sicherheitsbewusstsein hoch.

- Zugriffskontrolle: Implementieren Sie strenge Zugriffskontrollmechanismen für Ihre Systeme. Gewähren Sie nur autorisierten Benutzern den Zugriff auf sensible Daten oder kritische Funktionen. Verwenden Sie starke Authentifizierungsmethoden wie Zwei-Faktor-Authentifizierung (2FA) oder biometrische Identifikation.

- Netzwerksicherheit: Schützen Sie Ihr Netzwerk vor unbefugtem Zugriff durch Firewalls, Intrusion Detection- und Prevention-Systeme (IDS/IPS) sowie regelmäßige Netzwerkscans. Aktualisieren Sie Ihre Netzwerkgeräte und -software regelmäßig, um Sicherheitslücken zu schließen.

- Datensicherung und Wiederherstellung: Stellen Sie sicher, dass regelmäßige Backups Ihrer Daten durchgeführt werden und dass diese an einem sicheren Ort aufbewahrt werden. Testen Sie regelmäßig die Wiederherstellung von Daten, um sicherzustellen, dass sie im Falle eines Notfalls wiederhergestellt werden können.

- Schwachstellenmanagement: Halten Sie Ihre Systeme auf dem neuesten Stand, indem Sie regelmäßig Sicherheitspatches und Updates installieren. Überwachen Sie kontinuierlich Ihre Systeme auf Schwachstellen und reagieren Sie schnell auf bekannte Bedrohungen.

- Incident Response-Plan: Entwickeln Sie einen detaillierten Incident Response-Plan, der beschreibt, wie Ihr Unternehmen auf Sicherheitsvorfälle reagiert. Definieren Sie klare Verantwortlichkeiten und Schritte zur Untersuchung, Eindämmung und Behebung von Sicherheitsverletzungen.

- Externe Expertise: Ziehen Sie externe IT-Sicherheitsexperten hinzu, um Ihre Systeme zu überprüfen, Schwachstellen zu identifizieren und Empfehlungen für Verbesserungen abzugeben. Externe Audits können helfen, unvoreingenommene Bewertungen Ihrer Sicherheitsmaßnahmen zu erhalten.

Die Implementierung sicherer Systeme erfordert einen ganzheitlichen Ansatz und kontinuierliche Anstrengungen. Durch die Umsetzung dieser Maßnahmen können Unternehmen ihre Systeme besser schützen und das Risiko von Sicherheitsverletzungen minimieren.