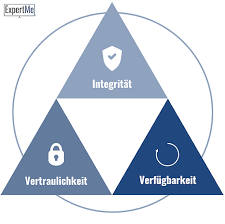

Grundwerte der Informationssicherheit

Informationssicherheit ist ein wesentlicher Bestandteil jeder Organisation, unabhängig von ihrer Größe oder Branche. Um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten, müssen bestimmte Grundwerte der Informationssicherheit beachtet werden.

Vertraulichkeit

Die Vertraulichkeit von Informationen bedeutet, dass nur autorisierte Personen Zugriff auf bestimmte Daten haben. Durch Verschlüsselung, Zugriffskontrollen und Schulungen der Mitarbeiter kann die Vertraulichkeit sensibler Informationen gewährleistet werden.

Integrität

Die Integrität von Informationen bezieht sich darauf, dass Daten korrekt und unverändert bleiben. Durch Maßnahmen wie Datensicherung, Versionskontrolle und sichere Übertragungsprotokolle kann die Integrität von Informationen geschützt werden.

Verfügbarkeit

Die Verfügbarkeit von Informationen ist entscheidend für den reibungslosen Betrieb einer Organisation. Durch den Einsatz redundanter Systeme, Notfallpläne und regelmäßige Wartung kann sichergestellt werden, dass wichtige Daten jederzeit verfügbar sind.

Zuverlässigkeit

Zuverlässigkeit bedeutet, dass Sicherheitsmaßnahmen konsistent angewendet werden und auf dem neuesten Stand sind. Regelmäßige Sicherheitsaudits, Updates und Schulungen sind entscheidend, um die Zuverlässigkeit der Informationssicherheit zu gewährleisten.

Durch die Berücksichtigung dieser Grundwerte der Informationssicherheit können Organisationen sicherstellen, dass ihre Daten geschützt sind und sie den steigenden Anforderungen an Datenschutz und Compliance gerecht werden.

8 Wichtige Tipps zur Stärkung der Grundwerte der Informationssicherheit

- Sensibilisierung der Mitarbeiter durch Schulungen

- Regelmäßige Überprüfung von Zugriffsberechtigungen

- Einsatz von Verschlüsselungstechnologien für sensible Daten

- Implementierung von Firewalls und Virenschutzprogrammen

- Sicherung von Backups zur Wiederherstellung im Notfall

- Aktualisierung von Software und Betriebssystemen

- Überwachung des Netzwerkverkehrs auf verdächtige Aktivitäten

- Erstellung eines Notfallplans für den Umgang mit Sicherheitsvorfällen

Sensibilisierung der Mitarbeiter durch Schulungen

Die Sensibilisierung der Mitarbeiter durch Schulungen ist ein wesentlicher Aspekt der Informationssicherheit. Indem Mitarbeiter über die Bedeutung von Datenschutz, sichere Datenverarbeitung und potenzielle Sicherheitsrisiken informiert werden, können sie aktiv dazu beitragen, die Vertraulichkeit und Integrität von Informationen zu schützen. Schulungen helfen dabei, das Bewusstsein für Sicherheitspraktiken zu schärfen und ein sicherheitsorientiertes Verhalten im Umgang mit sensiblen Daten zu fördern. Durch regelmäßige Schulungen wird das Sicherheitsbewusstsein der Mitarbeiter gestärkt und das Risiko von Sicherheitsvorfällen reduziert.

Regelmäßige Überprüfung von Zugriffsberechtigungen

Die regelmäßige Überprüfung von Zugriffsberechtigungen ist ein entscheidender Aspekt der Informationssicherheit. Indem Organisationen sicherstellen, dass nur autorisierte Personen auf sensible Daten zugreifen können, wird das Risiko unbefugter Zugriffe minimiert. Durch regelmäßige Überprüfungen und Aktualisierungen von Zugriffsberechtigungen können potenzielle Sicherheitslücken identifiziert und behoben werden, um die Vertraulichkeit und Integrität der Informationen zu gewährleisten.

Einsatz von Verschlüsselungstechnologien für sensible Daten

Der Einsatz von Verschlüsselungstechnologien für sensible Daten ist ein entscheidender Schritt, um die Vertraulichkeit und Integrität von Informationen zu gewährleisten. Durch die Verschlüsselung werden Daten in einen nicht lesbaren Code umgewandelt, der nur mit einem speziellen Schlüssel entschlüsselt werden kann. Auf diese Weise wird sichergestellt, dass selbst bei unbefugtem Zugriff auf die Daten diese nicht ohne weiteres gelesen oder manipuliert werden können. Indem Organisationen auf Verschlüsselungstechnologien setzen, tragen sie maßgeblich dazu bei, ihre sensiblen Daten vor unautorisiertem Zugriff zu schützen und die Grundwerte der Informationssicherheit zu wahren.

Implementierung von Firewalls und Virenschutzprogrammen

Die Implementierung von Firewalls und Virenschutzprogrammen ist ein wesentlicher Schritt zur Gewährleistung der Informationssicherheit in einer Organisation. Firewalls dienen als erste Verteidigungslinie gegen unerwünschte Netzwerkzugriffe und können den Datenverkehr überwachen und kontrollieren. Virenschutzprogramme wiederum erkennen und entfernen schädliche Software, um die Integrität der Systeme zu schützen. Durch die richtige Konfiguration und regelmäßige Aktualisierung dieser Sicherheitsmaßnahmen können potenzielle Bedrohungen abgewehrt und die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen gewährleistet werden.

Sicherung von Backups zur Wiederherstellung im Notfall

Die Sicherung von Backups zur Wiederherstellung im Notfall ist ein wesentlicher Aspekt der Informationssicherheit. Durch regelmäßige und zuverlässige Backups können Organisationen sicherstellen, dass wichtige Daten im Falle eines unvorhergesehenen Ereignisses wie einem Systemausfall, einer Cyberattacke oder einem Datenverlust schnell wiederhergestellt werden können. Indem Backups an einem sicheren Ort aufbewahrt und regelmäßig überprüft werden, gewährleisten Unternehmen die Verfügbarkeit und Integrität ihrer Informationen und minimieren das Risiko schwerwiegender Konsequenzen im Ernstfall.

Aktualisierung von Software und Betriebssystemen

Die Aktualisierung von Software und Betriebssystemen ist ein entscheidender Aspekt der Informationssicherheit. Durch regelmäßige Updates werden potenzielle Sicherheitslücken geschlossen und die Stabilität der Systeme verbessert. Veraltete Software kann ein Einfallstor für Cyberangriffe darstellen, weshalb es wichtig ist, immer die neuesten Versionen zu verwenden. Indem Organisationen sicherstellen, dass ihre Systeme stets auf dem aktuellen Stand sind, können sie das Risiko von Datenverlust und unbefugtem Zugriff minimieren und somit die Grundwerte der Informationssicherheit gewährleisten.

Überwachung des Netzwerkverkehrs auf verdächtige Aktivitäten

Die Überwachung des Netzwerkverkehrs auf verdächtige Aktivitäten ist ein wichtiger Aspekt der Informationssicherheit. Durch die Analyse des Datenverkehrs können potenzielle Bedrohungen frühzeitig erkannt und entsprechende Gegenmaßnahmen ergriffen werden. Indem verdächtige Aktivitäten identifiziert und untersucht werden, können Sicherheitslücken geschlossen und Angriffe abgewehrt werden. Eine proaktive Überwachung des Netzwerkverkehrs trägt somit maßgeblich dazu bei, die Integrität und Verfügbarkeit von Informationen zu gewährleisten und die Vertraulichkeit sensibler Daten zu schützen.

Erstellung eines Notfallplans für den Umgang mit Sicherheitsvorfällen

Die Erstellung eines Notfallplans für den Umgang mit Sicherheitsvorfällen ist ein entscheidender Schritt im Rahmen der Informationssicherheit. Ein solcher Plan definiert klare Handlungsabläufe und Verantwortlichkeiten, um im Falle eines Sicherheitsvorfalls schnell und effektiv reagieren zu können. Durch die Festlegung von Maßnahmen wie Alarmierungsverfahren, Datenwiederherstellung und Kommunikationsrichtlinien können Organisationen sicherstellen, dass sie gut vorbereitet sind, um potenzielle Bedrohungen abzuwehren und die Auswirkungen von Sicherheitsvorfällen zu minimieren.