BSI Grundschutz Kompendium 2022: Ein Überblick

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat das Grundschutz Kompendium 2022 veröffentlicht, das als umfassendes Handbuch für die IT-Sicherheit dient. Dieses Kompendium bietet Unternehmen und Organisationen eine strukturierte und praxisnahe Anleitung, um ihre Informationssicherheit zu gewährleisten und Risiken zu minimieren.

Was ist das BSI Grundschutz Kompendium?

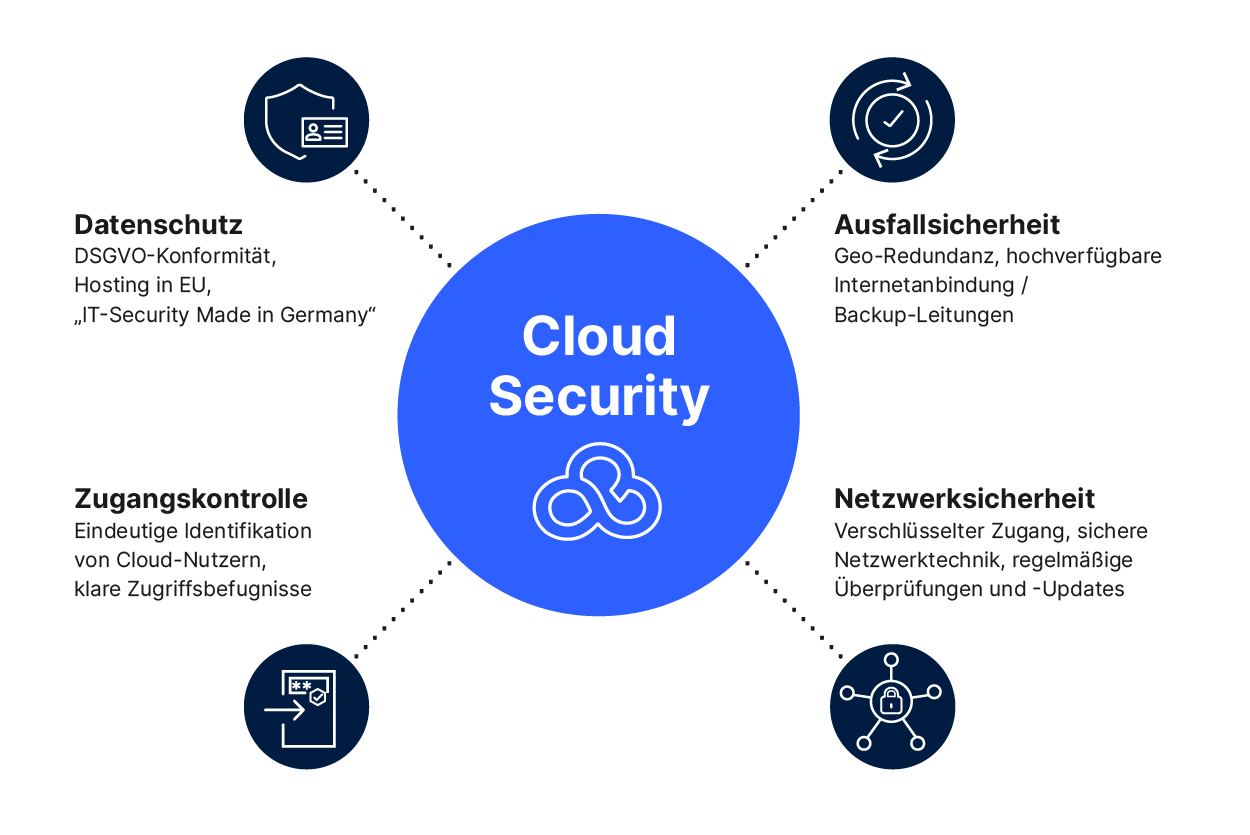

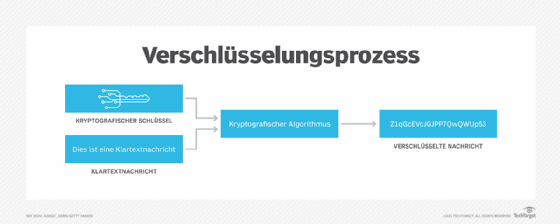

Das BSI Grundschutz Kompendium ist ein Leitfaden, der auf bewährten Methoden und Standards basiert, um IT-Systeme vor Bedrohungen zu schützen. Es enthält eine Vielzahl von Maßnahmen und Empfehlungen zur Absicherung von Informationen und zur Gewährleistung der Verfügbarkeit, Integrität und Vertraulichkeit von Daten.

Neuerungen im Grundschutz Kompendium 2022

Die aktuelle Version des Grundschutz Kompendiums bringt einige wichtige Neuerungen mit sich. Dazu gehören aktualisierte Maßnahmenkataloge, erweiterte Handlungsempfehlungen für spezifische Branchen sowie Hinweise zur Umsetzung der EU-Datenschutzgrundverordnung (DSGVO).

Vorteile der Nutzung des BSI Grundschutz Kompendiums

Die Anwendung des BSI Grundschutz Kompendiums bietet zahlreiche Vorteile für Unternehmen und Organisationen. Dazu gehören:

- Verbesserte Sicherheit: Durch die Umsetzung der empfohlenen Maßnahmen können Schwachstellen identifiziert und behoben werden.

- Compliance: Das Kompendium hilft bei der Einhaltung gesetzlicher Vorgaben wie der DSGVO.

- Risikominimierung: Durch die systematische Absicherung von IT-Systemen werden Risiken reduziert.

- Effizienzsteigerung: Die klare Struktur des Kompendiums ermöglicht eine effiziente Umsetzung der Sicherheitsmaßnahmen.

Fazit

Das BSI Grundschutz Kompendium 2022 ist ein unverzichtbares Werkzeug für Unternehmen und Organisationen, die ihre Informationssicherheit stärken möchten. Indem sie die Richtlinien und Empfehlungen des Kompendiums befolgen, können sie ihre IT-Infrastruktur schützen, Compliance sicherstellen und Risiken minimieren. Es lohnt sich daher, das Grundschutz Kompendium als Leitfaden für eine umfassende IT-Sicherheitsstrategie zu nutzen.

6 Tipps zur effektiven Nutzung des BSI-Grundschutz-Kompendiums 2022

- Stellen Sie sicher, dass Sie die aktuellste Version des BSI-Grundschutz-Kompendiums 2022 verwenden.

- Verwenden Sie das Kompendium als Leitfaden zur Umsetzung von IT-Sicherheitsmaßnahmen in Ihrem Unternehmen.

- Passen Sie die Sicherheitsmaßnahmen gemäß den spezifischen Anforderungen und Risiken Ihrer Organisation an.

- Schulen Sie Ihre Mitarbeiter regelmäßig im Umgang mit den Richtlinien und Maßnahmen des BSI-Grundschutz-Kompendiums.

- Überprüfen Sie regelmäßig die Umsetzung der Sicherheitsmaßnahmen und passen Sie diese bei Bedarf an neue Bedrohungen an.

- Konsultieren Sie bei Unklarheiten oder Fragen zu spezifischen Maßnahmen die offiziellen Dokumentationen und Experten des BSI.

Stellen Sie sicher, dass Sie die aktuellste Version des BSI-Grundschutz-Kompendiums 2022 verwenden.

Es ist von entscheidender Bedeutung, sicherzustellen, dass Sie die aktuellste Version des BSI-Grundschutz-Kompendiums 2022 verwenden. Nur durch die Verwendung der neuesten Ausgabe können Sie sicherstellen, dass Ihre IT-Sicherheitsmaßnahmen auf dem neuesten Stand sind und den aktuellen Bedrohungen und Anforderungen gerecht werden. Die regelmäßige Aktualisierung und Anpassung an die neuesten Standards und Empfehlungen des BSI gewährleistet eine effektive Absicherung Ihrer IT-Infrastruktur und trägt dazu bei, potenzielle Risiken zu minimieren. Daher ist es ratsam, stets die aktuellste Version des Grundschutz-Kompendiums zu konsultieren und in Ihre Sicherheitsstrategie zu integrieren.

Verwenden Sie das Kompendium als Leitfaden zur Umsetzung von IT-Sicherheitsmaßnahmen in Ihrem Unternehmen.

Nutzen Sie das BSI Grundschutz Kompendium 2022 als Leitfaden zur Umsetzung von IT-Sicherheitsmaßnahmen in Ihrem Unternehmen. Indem Sie die Empfehlungen und Maßnahmen des Kompendiums konsequent umsetzen, können Sie Ihre IT-Infrastruktur effektiv schützen, Risiken minimieren und die Compliance mit geltenden Datenschutzvorschriften gewährleisten. Das Kompendium bietet eine strukturierte und praxisnahe Anleitung, um die Informationssicherheit in Ihrem Unternehmen zu stärken und potenzielle Sicherheitslücken zu identifizieren und zu beheben.

Passen Sie die Sicherheitsmaßnahmen gemäß den spezifischen Anforderungen und Risiken Ihrer Organisation an.

Es ist entscheidend, die Sicherheitsmaßnahmen gemäß den spezifischen Anforderungen und Risiken Ihrer Organisation anzupassen. Das BSI Grundschutz Kompendium 2022 bietet einen umfassenden Rahmen für IT-Sicherheitsmaßnahmen, die jedoch flexibel genug sind, um auf die individuellen Gegebenheiten Ihres Unternehmens zugeschnitten zu werden. Indem Sie die Empfehlungen des Kompendiums an die spezifischen Bedürfnisse und Risiken Ihrer Organisation anpassen, können Sie sicherstellen, dass Ihre IT-Systeme optimal geschützt sind und potenzielle Schwachstellen effektiv adressiert werden. Es ist daher ratsam, eine maßgeschneiderte Sicherheitsstrategie zu entwickeln, die auf den einzigartigen Herausforderungen Ihrer Organisation basiert und gleichzeitig den bewährten Standards des BSI Grundschutz Kompendiums entspricht.

Schulen Sie Ihre Mitarbeiter regelmäßig im Umgang mit den Richtlinien und Maßnahmen des BSI-Grundschutz-Kompendiums.

Es ist entscheidend, Ihre Mitarbeiter regelmäßig im Umgang mit den Richtlinien und Maßnahmen des BSI-Grundschutz-Kompendiums zu schulen. Durch Schulungen können sie ein tiefes Verständnis für die Sicherheitsanforderungen entwickeln und lernen, wie sie aktiv zur Umsetzung der IT-Sicherheitsmaßnahmen beitragen können. Auf diese Weise werden sie sensibilisiert für potenzielle Risiken und tragen dazu bei, die Informationssicherheit der Organisation zu stärken. Die regelmäßige Schulung der Mitarbeiter ist daher ein wichtiger Schritt, um sicherzustellen, dass die Sicherheitsrichtlinien effektiv umgesetzt werden und die IT-Infrastruktur vor Bedrohungen geschützt ist.

Überprüfen Sie regelmäßig die Umsetzung der Sicherheitsmaßnahmen und passen Sie diese bei Bedarf an neue Bedrohungen an.

Es ist entscheidend, regelmäßig die Umsetzung der Sicherheitsmaßnahmen gemäß dem BSI Grundschutz Kompendium 2022 zu überprüfen und bei Bedarf anzupassen, um auf neue Bedrohungen angemessen reagieren zu können. Durch eine kontinuierliche Überwachung und Anpassung der Sicherheitsvorkehrungen können Unternehmen sicherstellen, dass ihr IT-System stets auf dem aktuellen Stand ist und effektiv vor potenziellen Risiken geschützt wird. Damit wird eine proaktive Herangehensweise an die Informationssicherheit gefördert, die es ermöglicht, sich flexibel an veränderte Bedrohungsszenarien anzupassen und die Integrität der Daten langfristig zu gewährleisten.

Konsultieren Sie bei Unklarheiten oder Fragen zu spezifischen Maßnahmen die offiziellen Dokumentationen und Experten des BSI.

Bei Unklarheiten oder Fragen zu spezifischen Maßnahmen im BSI Grundschutz Kompendium 2022 ist es ratsam, die offiziellen Dokumentationen und Experten des Bundesamts für Sicherheit in der Informationstechnik (BSI) zu konsultieren. Die Fachleute des BSI stehen zur Verfügung, um weiterführende Informationen bereitzustellen und bei der korrekten Umsetzung der Sicherheitsmaßnahmen zu unterstützen. Ihre Expertise und Erfahrung können dazu beitragen, eventuelle Zweifel auszuräumen und eine effektive Implementierung der empfohlenen Schutzmaßnahmen zu gewährleisten.