IT-Sicherheit im Unternehmen: Schutz vor digitalen Bedrohungen

In einer zunehmend vernetzten Welt, in der Unternehmen auf digitale Systeme und Technologien angewiesen sind, ist die IT-Sicherheit zu einer zentralen Herausforderung geworden. Cyberkriminalität und Datenverluste können erhebliche finanzielle Schäden verursachen und das Vertrauen von Kunden sowie Geschäftspartnern nachhaltig beeinträchtigen. Daher ist es für Unternehmen jeder Größe und Branche von entscheidender Bedeutung, wirksame Maßnahmen zum Schutz ihrer IT-Infrastruktur zu ergreifen.

Die Bedrohungen in der digitalen Welt sind vielfältig. Von Malware-Infektionen und Phishing-Angriffen bis hin zu gezielten Hackerangriffen auf sensible Unternehmensdaten sind die Risiken zahlreich und ständig im Wandel. Um diesen Gefahren entgegenzuwirken, ist ein ganzheitlicher Ansatz zur IT-Sicherheit erforderlich.

Ein erster Schritt besteht darin, die Mitarbeiter für die Themen IT-Sicherheit und Datenschutz zu sensibilisieren. Schulungen und regelmäßige Informationsveranstaltungen können dazu beitragen, das Bewusstsein für potenzielle Risiken zu schärfen und die Mitarbeiter über bewährte Sicherheitspraktiken auf dem Laufenden zu halten. Denn oft sind es menschliche Fehler oder Nachlässigkeiten, die Einfallstore für Cyberangriffe bieten.

Darüber hinaus ist eine robuste Infrastruktur unerlässlich. Dies umfasst den Einsatz von Firewalls, Antivirensoftware und regelmäßigen Sicherheitsupdates für alle IT-Systeme. Ebenso wichtig ist die Implementierung von Zugriffskontrollen und Verschlüsselungstechnologien, um den Schutz sensibler Daten zu gewährleisten.

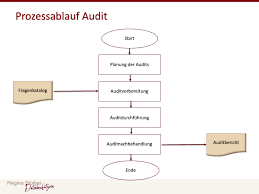

Ein weiterer wichtiger Aspekt der IT-Sicherheit ist die regelmäßige Durchführung von Sicherheitsaudits und Penetrationstests. Diese Maßnahmen helfen dabei, Schwachstellen in der Infrastruktur aufzudecken und potenzielle Angriffsszenarien zu simulieren. Auf Grundlage dieser Ergebnisse können dann gezielte Verbesserungen vorgenommen werden, um die Sicherheit weiter zu erhöhen.

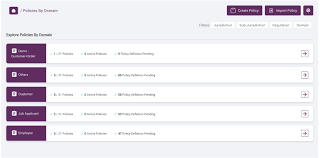

Neben diesen technischen Maßnahmen ist auch eine klare IT-Sicherheitsrichtlinie von großer Bedeutung. Diese Richtlinie sollte die Verantwortlichkeiten und Verhaltensregeln für Mitarbeiter im Umgang mit digitalen Systemen festlegen. Zudem sollte sie regelmäßig überprüft und aktualisiert werden, um den sich ständig verändernden Bedrohungen gerecht zu werden.

Die Zusammenarbeit mit externen IT-Sicherheitsexperten kann ebenfalls von großem Nutzen sein. Diese Fachleute können Unternehmen bei der Entwicklung maßgeschneiderter Sicherheitslösungen unterstützen, Risikoanalysen durchführen und bei der Reaktion auf Sicherheitsvorfälle helfen.

IT-Sicherheit im Unternehmen ist ein kontinuierlicher Prozess, der ständige Aufmerksamkeit erfordert. Durch eine ganzheitliche Herangehensweise, die technische Maßnahmen, Schulungen für Mitarbeiter sowie klare Richtlinien umfasst, können Unternehmen ihre digitale Infrastruktur effektiv schützen und so das Vertrauen ihrer Kunden und Partner stärken. Denn nur durch einen umfassenden Schutz vor digitalen Bedrohungen können Unternehmen langfristig erfolgreich sein.

Die 6 Vorteile von IT-Sicherheitsunternehmen: Hohe Kompetenz und Erfahrung, Kosteneffizienz, Individueller Ansatz, Schnelle Reaktionszeit, Zuverlässige

- Hohe Kompetenz und Erfahrung in der IT-Sicherheit

- Kosteneffizienz

- Individueller Ansatz

- Schnelle Reaktionszeit

- Zuverlässige Unterstützung

- Aktuelle Technologien

5 Nachteile von IT-Sicherheitsunternehmen:

- Unzureichende regulatorische Kontrolle kann zu unsicherem und inkonsistentem Umgang mit sensiblen Daten führen.

- Die Kosten für die Einhaltung der Sicherheitsstandards können erheblich sein und die Gewinnspanne des Unternehmens beeinträchtigen.

- Die Investition in IT-Sicherheit ist eine ständige Aufgabe, da sich Angriffe auf Systeme stetig weiterentwickeln.

- Unternehmen müssen häufig mit externer Hilfe arbeiten, um ihre IT-Sicherheit effektiv zu gewährleisten, was ein erhöhtes Risiko darstellt, dass sensible Daten an Dritte gelangen können.

- Der Mangel an qualifiziertem Personal in Bezug auf IT-Sicherheit kann es schwierig machen, sich vor Cyberkriminalität zu schützen oder diese frühzeitig zu erkennen und zu beheben.

Hohe Kompetenz und Erfahrung in der IT-Sicherheit

Hohe Kompetenz und Erfahrung in der IT-Sicherheit: DE-IT-Sicherheitsunternehmen bieten ein hohes Maß an Fachwissen und Erfahrung, um Ihnen bei der Entwicklung von Sicherheitsstrategien zu helfen.

In einer zunehmend digitalisierten Welt, in der die Bedrohungen durch Cyberangriffe immer komplexer werden, ist es entscheidend, dass Unternehmen über umfassende Kenntnisse und Erfahrungen im Bereich IT-Sicherheit verfügen. Genau hier kommen deutsche IT-Sicherheitsunternehmen ins Spiel.

Diese Unternehmen zeichnen sich durch ihre hohe Kompetenz und langjährige Erfahrung in der IT-Sicherheitsbranche aus. Sie verfügen über ein Team von Experten, das über fundiertes Fachwissen in den Bereichen Netzwerksicherheit, Datenschutz, Risikomanagement und Compliance verfügt. Diese Experten haben oft eine Vielzahl von Projekten erfolgreich abgeschlossen und sind mit den neuesten Technologien und Entwicklungen auf dem Gebiet der IT-Sicherheit bestens vertraut.

Die hohe Kompetenz dieser Unternehmen ermöglicht es ihnen, individuelle Sicherheitsstrategien zu entwickeln, die auf die spezifischen Anforderungen jedes Unternehmens zugeschnitten sind. Sie analysieren die vorhandene Infrastruktur, identifizieren potenzielle Schwachstellen und erarbeiten maßgeschneiderte Lösungen zur Risikominderung. Dabei berücksichtigen sie nicht nur technische Aspekte wie Firewalls oder Verschlüsselungstechnologien, sondern auch organisatorische Maßnahmen wie Richtlinien oder Schulungen für Mitarbeiter.

Darüber hinaus sind deutsche IT-Sicherheitsunternehmen in der Lage, Unternehmen bei der Umsetzung ihrer Sicherheitsstrategien zu unterstützen. Sie bieten nicht nur Beratung und Planung an, sondern auch Implementierung und Überwachung von Sicherheitslösungen. Sie stehen ihren Kunden mit ihrem Fachwissen zur Seite und helfen ihnen dabei, ihre IT-Infrastruktur kontinuierlich zu schützen und auf dem neuesten Stand zu halten.

Die hohe Kompetenz und Erfahrung der deutschen IT-Sicherheitsunternehmen macht sie zu vertrauenswürdigen Partnern für Unternehmen, die ihre IT-Sicherheit verbessern möchten. Durch ihre fundierte Expertise können sie Unternehmen dabei unterstützen, sich vor den ständig wachsenden Bedrohungen aus dem Cyberspace zu schützen und ihre digitalen Assets effektiv zu sichern.

Wenn es um die Entwicklung einer robusten IT-Sicherheitsstrategie geht, sind deutsche IT-Sicherheitsunternehmen die richtige Wahl. Sie bieten das erforderliche Fachwissen, um Unternehmen bei der Bewältigung der komplexen Herausforderungen im Bereich der IT-Sicherheit zu unterstützen und ihnen den Schutz zu bieten, den sie benötigen, um erfolgreich zu sein.

Kosteneffizienz

Kosteneffizienz: Wie DE IT-Sicherheitsunternehmen Ihnen helfen können, Kosten zu senken

Die Implementierung von IT-Sicherheitsmaßnahmen kann für Unternehmen oft mit erheblichen Kosten verbunden sein. Doch DE IT-Sicherheitsunternehmen können Ihnen dabei helfen, diese Kosten zu reduzieren und gleichzeitig eine effiziente Sicherheitslösung zu gewährleisten.

Ein großer Vorteil der Zusammenarbeit mit einem DE IT-Sicherheitsunternehmen besteht darin, dass sie über umfangreiches Fachwissen und Erfahrung in der Branche verfügen. Sie sind in der Lage, Ihre individuellen Anforderungen zu analysieren und maßgeschneiderte Lösungen anzubieten, die sowohl sicher als auch kosteneffizient sind.

Diese Unternehmen haben oft Zugang zu den neuesten Technologien und Tools zur Bekämpfung von Cyberbedrohungen. Dadurch können sie Ihnen dabei helfen, die richtigen Sicherheitsmaßnahmen auszuwählen und diese effizient einzusetzen. Sie können beispielsweise Empfehlungen zur Nutzung von Open-Source-Software oder Cloud-basierten Sicherheitslösungen geben, die kostengünstiger sein können als herkömmliche proprietäre Systeme.

Darüber hinaus verfügen DE IT-Sicherheitsunternehmen häufig über ein Netzwerk von Partnern und Lieferanten, mit denen sie enge Beziehungen pflegen. Dies ermöglicht es ihnen, günstigere Preise für Sicherheitslösungen auszuhandeln und diese Einsparungen an ihre Kunden weiterzugeben.

Ein weiterer Aspekt der Kosteneffizienz liegt in der Prävention von Sicherheitsvorfällen. Durch den Einsatz von fortgeschrittenen Sicherheitslösungen und die Implementierung bewährter Sicherheitspraktiken können DE IT-Sicherheitsunternehmen dazu beitragen, potenzielle Angriffe frühzeitig zu erkennen und abzuwehren. Dies kann erhebliche Kosten verhindern, die mit der Behebung von Sicherheitsverletzungen, Datenverlusten oder dem Wiederherstellen des Unternehmensrufs verbunden sind.

Nicht zuletzt können DE IT-Sicherheitsunternehmen Ihnen dabei helfen, Ihre internen Ressourcen effizienter einzusetzen. Indem sie die Verantwortung für das Management Ihrer IT-Sicherheit übernehmen, können Sie sich auf Ihr Kerngeschäft konzentrieren und gleichzeitig sicherstellen, dass Ihre digitalen Systeme geschützt sind.

Die Kosteneffizienz ist ein entscheidender Faktor bei der Auswahl eines DE IT-Sicherheitsunternehmens. Durch ihre Fachkenntnisse, Zugang zu Technologien und Partnerschaften sowie ihre Fähigkeit zur Prävention von Sicherheitsvorfällen können sie Ihnen helfen, Ihre IT-Sicherheitskosten zu senken und gleichzeitig einen hohen Schutzstandard aufrechtzuerhalten. Investieren Sie in die Sicherheit Ihres Unternehmens und profitieren Sie von den Kosteneinsparungen durch eine professionelle IT-Sicherheitslösung.

Individueller Ansatz

Individueller Ansatz: DE IT-Sicherheitsunternehmen können Ihnen bei der Entwicklung einer maßgeschneiderten Strategie helfen, die auf Ihre spezifischen Bedürfnisse und Anforderungen zugeschnitten ist.

In der heutigen digitalen Welt ist jedes Unternehmen einzigartig. Es hat seine eigenen Geschäftsprozesse, Datenanforderungen und Risikoprofile. Daher ist es von entscheidender Bedeutung, dass die IT-Sicherheitsmaßnahmen eines Unternehmens individuell auf diese spezifischen Bedürfnisse abgestimmt sind.

DE IT-Sicherheitsunternehmen verstehen dies und bieten einen individuellen Ansatz für ihre Kunden an. Sie arbeiten eng mit Ihnen zusammen, um Ihre Geschäftsziele zu verstehen und Ihre IT-Infrastruktur zu analysieren. Basierend auf diesen Erkenntnissen entwickeln sie eine maßgeschneiderte Strategie, die genau auf Ihre Anforderungen zugeschnitten ist.

Ein individueller Ansatz bietet mehrere Vorteile. Zum einen ermöglicht er eine gezieltere Allokation von Ressourcen. Indem die Sicherheitsmaßnahmen genau an die spezifischen Risiken und Bedürfnisse eines Unternehmens angepasst werden, können unnötige Ausgaben vermieden werden.

Darüber hinaus gewährleistet ein individueller Ansatz eine höhere Effektivität der Sicherheitsmaßnahmen. Da sie speziell auf Ihr Unternehmen zugeschnitten sind, sind sie besser in der Lage, potenzielle Schwachstellen zu identifizieren und zu beheben sowie gezielte Schutzmechanismen einzuführen.

Ein weiterer Vorteil eines individuellen Ansatzes ist die Flexibilität. Unternehmen sind einem ständigen Wandel unterworfen, sei es durch Wachstum, technologische Weiterentwicklungen oder sich verändernde Geschäftsmodelle. Ein DE IT-Sicherheitsunternehmen kann Ihre Strategie kontinuierlich anpassen und aktualisieren, um den sich ändernden Anforderungen gerecht zu werden.

Die Expertise und Erfahrung eines DE IT-Sicherheitsunternehmens ermöglicht es Ihnen, von bewährten Best Practices und innovativen Lösungen zu profitieren. Sie können Ihnen helfen, die neuesten Technologien und Trends im Bereich der IT-Sicherheit zu nutzen und Ihre Sicherheitsmaßnahmen kontinuierlich zu verbessern.

Insgesamt bietet ein individueller Ansatz im Bereich der IT-Sicherheit Unternehmen ein Höchstmaß an Schutz und Effizienz. Durch die Zusammenarbeit mit einem DE IT-Sicherheitsunternehmen können Sie sicher sein, dass Ihre Sicherheitsstrategie auf Ihre spezifischen Bedürfnisse zugeschnitten ist und Ihnen dabei hilft, Ihr Unternehmen erfolgreich vor digitalen Bedrohungen zu schützen.

Schnelle Reaktionszeit

Schnelle Reaktionszeit: DE IT-Sicherheitsunternehmen gewährleisten eine reibungslose Funktion des Systems

In der heutigen schnelllebigen Geschäftswelt ist es entscheidend, dass Unternehmen bei Änderungsanfragen oder Problemen mit ihren IT-Systemen schnell reagieren können. Hier kommt die schnelle Reaktionszeit von deutschen IT-Sicherheitsunternehmen ins Spiel. Diese Unternehmen verstehen die Bedeutung einer effizienten und reibungslosen Funktion des Systems und sind darauf spezialisiert, auf Anfragen und Probleme in kürzester Zeit zu reagieren.

Ein IT-Sicherheitsunternehmen mit einer schnellen Reaktionszeit kann Unternehmen dabei unterstützen, Ausfallzeiten zu minimieren und den Geschäftsbetrieb aufrechtzuerhalten. Wenn sich beispielsweise eine Systemkonfiguration ändern muss oder ein Problem auftritt, sind die Experten des IT-Sicherheitsunternehmens in der Lage, rasch darauf zu reagieren. Dadurch wird sichergestellt, dass das System optimal funktioniert und mögliche Störungen oder Sicherheitslücken schnell behoben werden.

Die schnelle Reaktionszeit eines deutschen IT-Sicherheitsunternehmens bietet den Unternehmen auch den Vorteil einer effektiven Kommunikation. Durch klare und zeitnahe Rückmeldungen können Fragen geklärt und Lösungen gefunden werden, um das System wieder zum Laufen zu bringen. Dies ermöglicht es den Unternehmen, sich auf ihre Kerngeschäfte zu konzentrieren, während das IT-Sicherheitsunternehmen für einen reibungslosen Betrieb der digitalen Infrastruktur sorgt.

Darüber hinaus können deutsche IT-Sicherheitsunternehmen auch proaktiv handeln, um potenzielle Probleme zu identifizieren und zu beheben, bevor sie zu größeren Schwierigkeiten führen. Durch regelmäßige Überwachung und Wartung der Systeme können sie frühzeitig auf Anomalien reagieren und diese schnell beheben. Dadurch wird das Risiko von Ausfallzeiten oder Sicherheitsverletzungen minimiert.

Die schnelle Reaktionszeit eines deutschen IT-Sicherheitsunternehmens ist ein großer Vorteil für Unternehmen, die eine zuverlässige und effiziente IT-Infrastruktur benötigen. Durch die Gewährleistung einer reibungslosen Funktion des Systems können Unternehmen ihre Produktivität steigern, Kunden zufriedenstellen und ihr Geschäft erfolgreich vorantreiben.

Zuverlässige Unterstützung

Zuverlässige Unterstützung: DE IT-Sicherheitsunternehmen bietet rund um die Uhr Unterstützung für alle Arten von Problemen mit dem System, einschließlich technischer Fragen und Fehlerbehandlungsprozesse.

In der heutigen schnelllebigen digitalen Welt ist ein reibungsloser Betrieb der IT-Systeme für Unternehmen von entscheidender Bedeutung. Jeder Ausfall oder jede Störung kann zu erheblichen finanziellen Verlusten und Produktivitätseinbußen führen. Daher ist es wichtig, dass Unternehmen Zugang zu einer zuverlässigen Unterstützung haben, um Probleme schnell und effizient zu lösen.

Ein DE IT-Sicherheitsunternehmen bietet genau diese Art von Unterstützung. Egal, ob es sich um technische Fragen, Fehlerbehandlungen oder andere Systemprobleme handelt – das Unternehmen steht rund um die Uhr zur Verfügung, um Hilfe anzubieten. Dies bedeutet, dass Unternehmen nicht auf sich allein gestellt sind, sondern auf ein erfahrenes Team von Experten zurückgreifen können.

Die Vorteile einer solchen Unterstützung sind vielfältig. Erstens ermöglicht sie eine schnelle Reaktion auf Probleme. Da das IT-Sicherheitsunternehmen rund um die Uhr erreichbar ist, können auftretende Probleme sofort behandelt werden. Dadurch wird die Ausfallzeit minimiert und die Produktivität des Unternehmens maximiert.

Zweitens garantiert diese Art von Unterstützung eine professionelle Fehlerbehandlung. Die Experten des IT-Sicherheitsunternehmens verfügen über das nötige Know-how und die Erfahrung, um technische Fragen kompetent zu beantworten und Fehler effektiv zu beheben. Dies stellt sicher, dass Probleme nicht nur vorübergehend gelöst werden, sondern langfristige Lösungen gefunden werden, um ähnliche Probleme in Zukunft zu vermeiden.

Darüber hinaus bietet die rund um die Uhr Unterstützung auch ein beruhigendes Gefühl der Sicherheit. Unternehmen können sich darauf verlassen, dass sie im Falle von IT-Problemen immer auf kompetente Hilfe zählen können. Dies schafft Vertrauen und ermöglicht es den Unternehmen, sich auf ihre Kernkompetenzen zu konzentrieren, ohne sich ständig mit technischen Herausforderungen auseinandersetzen zu müssen.

Insgesamt bietet die zuverlässige Unterstützung eines DE IT-Sicherheitsunternehmens eine wertvolle Ressource für Unternehmen. Sie gewährleistet einen reibungslosen Betrieb der IT-Systeme und ermöglicht es Unternehmen, sich auf ihr Kerngeschäft zu konzentrieren. Mit kompetenter Hilfe rund um die Uhr können Unternehmen sicher sein, dass sie bei allen Arten von Systemproblemen schnell und effizient unterstützt werden.

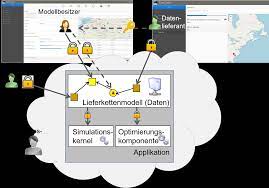

Aktuelle Technologien

Aktuelle Technologien: IT-Sicherheitsunternehmen setzen auf Fortschritt

In der heutigen digitalen Welt entwickeln sich Technologien in einem rasanten Tempo weiter. IT-Sicherheitsunternehmen nutzen diese Fortschritte, um ihren Kunden einen sicheren Zugang zu ihren Datensystemen zu gewährleisten.

Ein Beispiel für eine fortschrittliche Technologie, die von IT-Sicherheitsunternehmen eingesetzt wird, ist Cloud Computing. Durch die Nutzung von Cloud-Diensten können Unternehmen ihre Daten sicher in einer externen Infrastruktur speichern und verarbeiten. Dies bietet nicht nur eine erhöhte Skalierbarkeit und Flexibilität, sondern auch einen verbesserten Schutz vor Datenverlust oder -beschädigung. Durch den Einsatz von Verschlüsselungstechnologien und Zugriffskontrollen wird sichergestellt, dass die Daten in der Cloud vor unbefugtem Zugriff geschützt sind.

Ein weiterer wichtiger Aspekt der modernen IT-Sicherheit ist die Verwendung virtueller Desktops. Diese ermöglichen es den Benutzern, über das Internet auf ihre Arbeitsumgebung zuzugreifen, ohne dass sensible Daten lokal gespeichert werden müssen. Durch die Trennung von Benutzerdaten und Anwendungen auf zentralisierten Servern wird das Risiko von Datenverlust oder -diebstahl minimiert. Zudem ermöglichen virtuelle Desktops eine einfache Aktualisierung und Wartung der Systeme, was zu einer effizienteren IT-Verwaltung führt.

Darüber hinaus spielen mobile Applikationssysteme eine immer wichtigere Rolle im Bereich der IT-Sicherheit. Mit dem zunehmenden Einsatz von Smartphones und Tablets müssen Unternehmen sicherstellen, dass ihre mobilen Anwendungen und Daten vor Bedrohungen geschützt sind. IT-Sicherheitsunternehmen setzen fortschrittliche Technologien ein, um mobile Applikationen abzusichern und sicherzustellen, dass sie den neuesten Sicherheitsstandards entsprechen. Dies umfasst die Überprüfung von Codes auf Schwachstellen, die Implementierung von Verschlüsselungstechnologien und die Durchführung von Penetrationstests.

Durch den Einsatz dieser aktuellen Technologien können IT-Sicherheitsunternehmen ihren Kunden einen sicheren Zugang zu ihren Datensystemen gewährleisten. Die kontinuierliche Weiterentwicklung und Anpassung an neue Bedrohungen ermöglicht es Unternehmen, auf dem neuesten Stand der Technik zu bleiben und ihre Daten effektiv zu schützen. Der Einsatz von Cloud Computing, virtuellen Desktops und mobilen Applikationssystemen bietet Unternehmen die Gewissheit, dass ihre digitalen Assets in einer sicheren Umgebung verwaltet werden.

Unzureichende regulatorische Kontrolle kann zu unsicherem und inkonsistentem Umgang mit sensiblen Daten führen.

Die IT-Sicherheit in Unternehmen ist von entscheidender Bedeutung, um die Vertraulichkeit, Integrität und Verfügbarkeit sensibler Daten zu gewährleisten. Doch trotz der zunehmenden Bedrohungen in der digitalen Welt gibt es immer noch eine Herausforderung, die Unternehmen angehen müssen: unzureichende regulatorische Kontrolle.

Eine unzureichende regulatorische Kontrolle bedeutet, dass es möglicherweise keine klaren Vorschriften oder Standards gibt, die den Umgang mit sensiblen Daten regeln. Dies kann dazu führen, dass Unternehmen unsicher sind, wie sie mit diesen Daten umgehen sollen, und zu inkonsistenten Praktiken führen. Ohne klare Richtlinien kann es schwierig sein, sicherzustellen, dass alle Mitarbeiter die gleichen Sicherheitsstandards einhalten.

Ein weiteres Problem ist das Fehlen einer angemessenen Überwachung und Durchsetzung von Sicherheitsmaßnahmen. Wenn keine effektive Kontrolle vorhanden ist, können Schwachstellen unbemerkt bleiben und sensible Daten einem erhöhten Risiko ausgesetzt sein. Dies kann wiederum zu Datenschutzverletzungen oder sogar zu einem Verlust des Vertrauens von Kunden und Geschäftspartnern führen.

Darüber hinaus können unterschiedliche regulatorische Anforderungen in verschiedenen Ländern oder Branchen zu zusätzlichen Herausforderungen führen. Unternehmen müssen sicherstellen, dass sie die geltenden Gesetze und Vorschriften einhalten und ihre IT-Sicherheitsmaßnahmen entsprechend anpassen. Dies erfordert ein hohes Maß an Fachwissen und Ressourcen, um den Anforderungen gerecht zu werden.

Um dieses Problem anzugehen, ist eine verbesserte regulatorische Kontrolle erforderlich. Es sollte klare Richtlinien geben, die den Umgang mit sensiblen Daten regeln und Unternehmen dabei unterstützen, angemessene Sicherheitsmaßnahmen zu implementieren. Regulierungsbehörden sollten auch eine effektive Überwachung und Durchsetzung sicherstellen, um sicherzustellen, dass Unternehmen ihre Verpflichtungen erfüllen.

Zusätzlich können Unternehmen externe Berater oder Experten hinzuziehen, um bei der Einhaltung der regulatorischen Anforderungen zu unterstützen. Diese Fachleute können helfen, Sicherheitslücken aufzudecken und Empfehlungen zur Verbesserung des IT-Sicherheitsmanagements zu geben.

Insgesamt ist unzureichende regulatorische Kontrolle ein ernstes Hindernis für eine effektive IT-Sicherheit in Unternehmen. Um das Risiko von Datenschutzverletzungen und Datenverlusten zu minimieren, müssen klare Vorschriften und Standards eingeführt werden. Nur so können Unternehmen sicherstellen, dass sie einen konsistenten und sicheren Umgang mit sensiblen Daten gewährleisten und das Vertrauen ihrer Kunden wahren.

Die Kosten für die Einhaltung der Sicherheitsstandards können erheblich sein und die Gewinnspanne des Unternehmens beeinträchtigen.

Bei der Implementierung von IT-Sicherheitsmaßnahmen stehen Unternehmen vor einer wichtigen Herausforderung: Die Kosten, die mit der Einhaltung der erforderlichen Sicherheitsstandards verbunden sind, können erheblich sein und die Gewinnspanne des Unternehmens beeinträchtigen. Diese Kosten umfassen Investitionen in Hardware, Software, Schulungen, Sicherheitsaudits und regelmäßige Aktualisierungen.

Um den Schutz vor digitalen Bedrohungen zu gewährleisten, müssen Unternehmen oft in spezialisierte Sicherheitstechnologien investieren. Der Kauf und die Implementierung von Firewalls, Antivirensoftware, Intrusion Detection Systems (IDS) und Verschlüsselungstechnologien können beträchtliche Ausgaben verursachen. Darüber hinaus müssen regelmäßige Updates und Upgrades dieser Systeme durchgeführt werden, um mit den neuesten Bedrohungen Schritt zu halten.

Eine weitere kostspielige Komponente ist die Schulung der Mitarbeiter in Bezug auf IT-Sicherheit und Datenschutz. Regelmäßige Schulungen sind notwendig, um das Bewusstsein für potenzielle Risiken zu schärfen und sicherzustellen, dass alle Mitarbeiter über bewährte Sicherheitspraktiken informiert sind. Diese Schulungen können sowohl Zeit als auch Geld kosten.

Zusätzlich dazu erfordert die Aufrechterhaltung eines hohen Sicherheitsniveaus regelmäßige Sicherheitsaudits und Penetrationstests. Diese Maßnahmen dienen dazu, Schwachstellen in der Infrastruktur zu identifizieren und zu beheben, bevor Angreifer sie ausnutzen können. Die Kosten für externe Experten, die diese Audits durchführen, können ebenfalls erheblich sein.

Die finanziellen Auswirkungen der IT-Sicherheit auf die Gewinnspanne des Unternehmens sollten nicht unterschätzt werden. Insbesondere für kleinere Unternehmen mit begrenzten Ressourcen kann es eine Herausforderung sein, die erforderlichen Investitionen in IT-Sicherheit zu tätigen, ohne dass dies einen erheblichen Einfluss auf ihre Rentabilität hat.

Trotz dieser Kosten ist es jedoch wichtig zu betonen, dass die Sicherheit der digitalen Infrastruktur eines Unternehmens von entscheidender Bedeutung ist. Die potenziellen Schäden und Verluste, die durch Sicherheitsverletzungen verursacht werden können, überwiegen oft bei weitem die Kosten für deren Vermeidung. Unternehmen sollten daher sorgfältig abwägen und eine angemessene Balance zwischen den Kosten für IT-Sicherheit und dem Schutz ihrer Daten und Systeme finden.

Letztendlich ist es ratsam, sich mit Experten auf dem Gebiet der IT-Sicherheit zu beraten, um maßgeschneiderte Lösungen zu finden und sicherzustellen, dass das Unternehmen sowohl seine Sicherheitsziele als auch seine finanziellen Interessen erfolgreich verfolgen kann.

Die Investition in IT-Sicherheit ist eine ständige Aufgabe, da sich Angriffe auf Systeme stetig weiterentwickeln.

In der heutigen digitalen Welt sind Unternehmen einem ständigen Wettlauf gegen Cyberkriminelle ausgesetzt. Diese Angreifer sind äußerst geschickt darin, neue Methoden zu entwickeln und vorhandene Sicherheitslücken auszunutzen. Daher ist es für Unternehmen von entscheidender Bedeutung, ihre IT-Sicherheitsmaßnahmen kontinuierlich zu verbessern und auf dem neuesten Stand zu halten.

Ein Nachteil der IT-Sicherheit liegt darin, dass sie niemals als einmalige Investition betrachtet werden kann. Die Bedrohungslandschaft ändert sich ständig und erfordert daher eine fortlaufende Anpassung der Sicherheitsstrategie. Was heute ausreichend sein mag, könnte morgen bereits veraltet oder unzureichend sein.

Um diesem Problem entgegenzuwirken, müssen Unternehmen regelmäßig ihre Sicherheitsmaßnahmen überprüfen und aktualisieren. Dies umfasst die Installation von Sicherheitsupdates, das Patchen von Schwachstellen und das Upgrade von veralteten Systemen. Es erfordert auch eine kontinuierliche Schulung der Mitarbeiter, um sie über neue Bedrohungen und bewährte Sicherheitspraktiken auf dem Laufenden zu halten.

Darüber hinaus ist es wichtig, mit den neuesten Entwicklungen in der IT-Sicherheit Schritt zu halten. Dies bedeutet, dass Unternehmen sich über aktuelle Trends informieren müssen und gegebenenfalls zusätzliche Ressourcen bereitstellen müssen, um mit den steigenden Anforderungen an die Sicherheit Schritt zu halten.

Die ständige Aufgabe der Investition in IT-Sicherheit kann für Unternehmen eine finanzielle Belastung darstellen. Es erfordert einen kontinuierlichen Einsatz von Ressourcen, sei es in Form von Budgets für Sicherheitslösungen, Schulungen oder die Einstellung von Experten auf dem Gebiet der IT-Sicherheit. Dennoch ist es eine notwendige Investition, um das Unternehmen vor den zunehmenden Bedrohungen zu schützen und mögliche finanzielle Verluste durch Sicherheitsvorfälle zu verhindern.

Trotz der Herausforderungen und Kosten ist die Investition in IT-Sicherheit unerlässlich. Unternehmen müssen sich bewusst sein, dass sie sich in einem ständigen Wettlauf gegen Angreifer befinden und dass ihre Systeme permanent verbessert und geschützt werden müssen. Nur so können sie mit den sich verändernden Bedrohungen Schritt halten und ihre sensiblen Daten sowie das Vertrauen ihrer Kunden schützen.

Unternehmen müssen häufig mit externer Hilfe arbeiten, um ihre IT-Sicherheit effektiv zu gewährleisten, was ein erhöhtes Risiko darstellt, dass sensible Daten an Dritte gelangen können.

Ein Nachteil von IT-Sicherheit in Unternehmen besteht darin, dass sie oft auf externe Hilfe angewiesen sind, um ihre Sicherheitsmaßnahmen effektiv zu gestalten und auf dem neuesten Stand zu halten. Dies kann jedoch ein erhöhtes Risiko mit sich bringen, dass sensible Daten an Dritte gelangen können.

Die Zusammenarbeit mit externen IT-Sicherheitsexperten ist oft unvermeidlich, da sie über spezifisches Fachwissen und Erfahrung verfügen, um komplexe Sicherheitsprobleme zu lösen. Diese Experten können Unternehmen bei der Entwicklung maßgeschneiderter Lösungen unterstützen und helfen, Schwachstellen in der Infrastruktur aufzudecken. Sie bieten auch eine wertvolle Ressource bei der Reaktion auf Sicherheitsvorfälle.

Jedoch birgt die Einbindung externer Dienstleister auch gewisse Risiken. Der Zugang zu sensiblen Unternehmensdaten kann ein potenzielles Einfallstor für Datendiebstahl oder -missbrauch darstellen. Es besteht immer die Möglichkeit, dass Informationen in falsche Hände geraten oder durch unsichere Kommunikationskanäle übertragen werden.

Um dieses Risiko zu minimieren, ist es wichtig, sorgfältig auszuwählen, mit welchen externen Partnern zusammengearbeitet wird. Unternehmen sollten sicherstellen, dass diese Dienstleister strenge Sicherheitsstandards einhalten und über angemessene Datenschutzrichtlinien verfügen. Vertraulichkeitsvereinbarungen und klare Kommunikationswege sollten ebenfalls etabliert werden, um das Risiko von Datenlecks zu reduzieren.

Zusätzlich ist es ratsam, interne Kontrollmechanismen zu implementieren, um die Aktivitäten externer Dienstleister zu überwachen und sicherzustellen, dass sensible Daten angemessen geschützt sind. Regelmäßige Überprüfungen der Sicherheitsmaßnahmen und der Zusammenarbeit mit externen Experten können ebenfalls dazu beitragen, potenzielle Risiken frühzeitig zu erkennen und zu minimieren.

Während die Zusammenarbeit mit externen IT-Sicherheitsexperten ein erhöhtes Risiko birgt, dass sensible Daten an Dritte gelangen können, kann dies durch geeignete Maßnahmen zur Risikominimierung und sorgfältige Auswahl der Partner reduziert werden. Unternehmen sollten stets darauf bedacht sein, ihre Sicherheitsstrategien kontinuierlich zu überprüfen und anzupassen, um den Schutz ihrer sensiblen Daten zu gewährleisten.

Der Mangel an qualifiziertem Personal in Bezug auf IT-Sicherheit kann es schwierig machen, sich vor Cyberkriminalität zu schützen oder diese frühzeitig zu erkennen und zu beheben.

Der Mangel an qualifiziertem Personal in Bezug auf IT-Sicherheit stellt ein bedeutendes Hindernis dar, wenn es darum geht, sich vor Cyberkriminalität zu schützen oder diese frühzeitig zu erkennen und zu beheben. In einer Zeit, in der die Bedrohungen im digitalen Raum immer raffinierter werden, ist es für Unternehmen von entscheidender Bedeutung, über kompetente Experten zu verfügen, die in der Lage sind, ihre IT-Infrastruktur angemessen zu schützen.

Die Nachfrage nach Fachkräften im Bereich IT-Sicherheit ist enorm gestiegen. Die rasante Entwicklung von Technologien und die zunehmende Digitalisierung haben dazu geführt, dass Unternehmen verstärkt auf digitale Lösungen angewiesen sind. Dies hat jedoch auch dazu geführt, dass der Bedarf an qualifizierten IT-Sicherheitsexperten deutlich höher ist als das Angebot.

Die Folge davon ist ein Wettbewerb um talentierte Fachkräfte auf dem Arbeitsmarkt. Unternehmen kämpfen darum, hochqualifizierte Experten einzustellen und langfristig an sich zu binden. Dies führt oft zu Engpässen und einem Mangel an Ressourcen für den Aufbau einer starken internen IT-Sicherheitsabteilung.

Der Mangel an qualifiziertem Personal kann gravierende Auswirkungen haben. Ohne ausreichendes Know-how und Erfahrung im Bereich IT-Sicherheit sind Unternehmen möglicherweise nicht in der Lage, potenzielle Sicherheitslücken rechtzeitig zu erkennen oder effektive Maßnahmen zur Abwehr von Angriffen zu ergreifen. Dies kann zu Datenverlusten, Betriebsunterbrechungen und erheblichen finanziellen Schäden führen.

Um dieser Herausforderung zu begegnen, sollten Unternehmen verschiedene Strategien in Betracht ziehen. Eine Möglichkeit besteht darin, in die Aus- und Weiterbildung des vorhandenen Personals zu investieren, um ihre IT-Sicherheitskenntnisse zu erweitern. Darüber hinaus können Unternehmen auch auf externe Dienstleister oder Beratungsunternehmen zurückgreifen, um ihr IT-Sicherheitsmanagement zu unterstützen.

Es ist auch wichtig, junge Menschen für den Bereich der IT-Sicherheit zu begeistern und sie gezielt auszubilden. Durch die Förderung von Bildungsprogrammen und die Zusammenarbeit mit Hochschulen und Universitäten können Unternehmen dazu beitragen, den Fachkräftemangel langfristig zu bekämpfen.

Der Mangel an qualifiziertem Personal im Bereich IT-Sicherheit stellt zweifellos eine große Herausforderung dar. Unternehmen müssen jedoch proaktiv handeln und geeignete Maßnahmen ergreifen, um ihre digitalen Systeme effektiv vor Cyberkriminalität zu schützen. Nur durch den Einsatz kompetenter Experten können Unternehmen ein hohes Maß an Sicherheit gewährleisten und sich erfolgreich gegen die ständig wachsende Bedrohungslage behaupten.