Operative IT-Sicherheit: Gewährleistung eines reibungslosen Betriebs

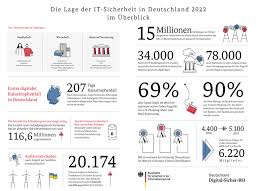

Die operative IT-Sicherheit spielt eine entscheidende Rolle in der heutigen digitalen Welt, in der Unternehmen zunehmend von Technologie abhängig sind. Sie bezieht sich auf die Maßnahmen und Prozesse, die implementiert werden, um die Verfügbarkeit, Integrität und Vertraulichkeit von Daten und Systemen zu gewährleisten. Das Hauptziel besteht darin, den reibungslosen Betrieb der IT-Infrastruktur sicherzustellen und potenzielle Risiken zu minimieren.

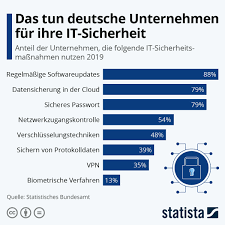

Ein wichtiger Aspekt der operativen IT-Sicherheit ist die Gewährleistung eines angemessenen Schutzniveaus für sensible Informationen. Dazu gehören Maßnahmen wie Zugriffskontrollen, Verschlüsselungstechnologien, regelmäßige Sicherheitsupdates und das Monitoring von Systemaktivitäten. Durch diese Schritte können Unternehmen sicherstellen, dass ihre Daten vor unbefugtem Zugriff geschützt sind und dass ihre Systeme kontinuierlich betriebsbereit sind.

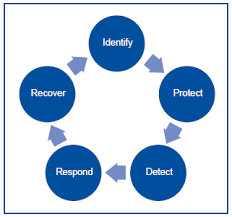

Ein weiterer Schlüsselfaktor in der operativen IT-Sicherheit ist das Incident Management. Dies umfasst die Erkennung, Analyse und Reaktion auf Sicherheitsvorfälle in Echtzeit. Durch ein effektives Incident Management können Unternehmen schnell auf Bedrohungen reagieren, potenzielle Schäden minimieren und den Betrieb so reibungslos wie möglich aufrechterhalten.

Um eine effektive operative IT-Sicherheit zu gewährleisten, ist es wichtig, sowohl technische als auch organisatorische Maßnahmen zu implementieren. Dies beinhaltet Schulungen für Mitarbeiter zur Sensibilisierung für Sicherheitsrisiken, die Einrichtung klarer Richtlinien und Verfahren sowie die regelmäßige Überprüfung und Aktualisierung der Sicherheitsmaßnahmen.

Insgesamt ist die operative IT-Sicherheit ein unverzichtbarer Bestandteil eines ganzheitlichen Sicherheitskonzepts für Unternehmen. Indem sie sicherstellt, dass Daten und Systeme geschützt sind und kontinuierlich verfügbar bleiben, trägt sie dazu bei, das Vertrauen von Kunden zu stärken, potenzielle finanzielle Verluste zu vermeiden und den reibungslosen Ablauf des Geschäftsbetriebs zu gewährleisten.

Neun Vorteile der operativen IT-Sicherheit: Schutz, Verfügbarkeit und Vertrauen

- Gewährleistung der Verfügbarkeit von IT-Systemen

- Schutz sensibler Daten vor unbefugtem Zugriff

- Minimierung potenzieller Risiken für die IT-Infrastruktur

- Sicherstellung der Integrität von Daten und Systemen

- Effektives Incident Management zur schnellen Reaktion auf Sicherheitsvorfälle

- Erhöhung des Vertrauens bei Kunden durch hohe Sicherheitsstandards

- Vermeidung finanzieller Verluste durch präventive Sicherheitsmaßnahmen

- Kontinuierliche Betriebsbereitschaft der IT-Infrastruktur gewährleisten

- Stärkung des ganzheitlichen Sicherheitskonzepts eines Unternehmens

Herausforderungen der IT-Sicherheit: Sechs Nachteile und deren Auswirkungen auf Unternehmen

- Hohe Kosten für Implementierung und Aufrechterhaltung der Sicherheitsmaßnahmen

- Komplexität von IT-Sicherheitslösungen erfordert spezialisiertes Fachwissen

- Mögliche Einschränkungen in der Benutzerfreundlichkeit durch strenge Sicherheitsrichtlinien

- Risiko von Fehlalarmen und falschen Positiven bei Incident Detection-Systemen

- Notwendigkeit ständiger Anpassung an neue Bedrohungen und Technologien

- Menschliches Versagen oder Insider-Bedrohungen können Sicherheitsmaßnahmen umgehen

Gewährleistung der Verfügbarkeit von IT-Systemen

Die Gewährleistung der Verfügbarkeit von IT-Systemen ist ein entscheidender Vorteil der operativen IT-Sicherheit. Durch gezielte Maßnahmen wie regelmäßige Wartung, Monitoring und Backup-Strategien wird sichergestellt, dass die IT-Systeme eines Unternehmens kontinuierlich betriebsbereit sind. Dies ermöglicht einen reibungslosen Ablauf der Geschäftsprozesse, minimiert Ausfallzeiten und trägt dazu bei, die Produktivität und Effizienz zu maximieren. Die Verfügbarkeit von IT-Systemen ist somit ein wesentlicher Faktor für den Erfolg und die Wettbewerbsfähigkeit eines Unternehmens in der heutigen digitalen Welt.

Schutz sensibler Daten vor unbefugtem Zugriff

Ein wesentlicher Vorteil der operativen IT-Sicherheit besteht darin, den Schutz sensibler Daten vor unbefugtem Zugriff zu gewährleisten. Durch die Implementierung von Zugriffskontrollen, Verschlüsselungstechnologien und anderen Sicherheitsmaßnahmen können Unternehmen sicherstellen, dass vertrauliche Informationen geschützt sind und nur autorisierten Personen zugänglich sind. Dies trägt dazu bei, Datenschutzverletzungen zu verhindern, das Vertrauen der Kunden zu stärken und potenzielle rechtliche Konsequenzen aufgrund von Datenschutzverletzungen zu vermeiden.

Minimierung potenzieller Risiken für die IT-Infrastruktur

Durch die operative IT-Sicherheit wird die Minimierung potenzieller Risiken für die IT-Infrastruktur gewährleistet. Indem Unternehmen geeignete Maßnahmen wie Zugriffskontrollen, Verschlüsselungstechnologien und regelmäßige Sicherheitsupdates implementieren, können sie potenzielle Schwachstellen identifizieren und beheben, bevor sie zu ernsthaften Sicherheitsvorfällen führen. Dies hilft, die Kontinuität des Betriebs sicherzustellen, Ausfallzeiten zu minimieren und das Vertrauen der Kunden in die Zuverlässigkeit und Sicherheit der IT-Systeme zu stärken.

Sicherstellung der Integrität von Daten und Systemen

Die operative IT-Sicherheit gewährleistet die Integrität von Daten und Systemen, indem sie sicherstellt, dass Informationen vor unerwünschten Veränderungen geschützt sind. Durch den Einsatz von Sicherheitsmechanismen wie Verschlüsselung und Zugriffskontrollen wird sichergestellt, dass Daten vollständig, korrekt und unverändert bleiben. Dies trägt dazu bei, die Zuverlässigkeit und Vertrauenswürdigkeit der Unternehmensdaten zu bewahren und potenzielle Risiken durch Manipulation oder Datenverlust zu minimieren.

Effektives Incident Management zur schnellen Reaktion auf Sicherheitsvorfälle

Ein bedeutender Vorteil der operativen IT-Sicherheit ist das effektive Incident Management, das es Unternehmen ermöglicht, schnell auf Sicherheitsvorfälle zu reagieren. Durch ein gut strukturiertes Incident Management können potenzielle Bedrohungen zeitnah erkannt, analysiert und bekämpft werden. Dies ermöglicht es Unternehmen, Sicherheitsrisiken zu minimieren, potenzielle Schäden zu begrenzen und den Geschäftsbetrieb kontinuierlich aufrechtzuerhalten. Die schnelle Reaktionsfähigkeit im Falle von Sicherheitsvorfällen ist entscheidend, um Auswirkungen zu reduzieren und die Integrität der IT-Infrastruktur zu schützen.

Erhöhung des Vertrauens bei Kunden durch hohe Sicherheitsstandards

Durch die Implementierung hoher Sicherheitsstandards im Rahmen der operativen IT-Sicherheit kann das Vertrauen der Kunden in ein Unternehmen signifikant gesteigert werden. Kunden schätzen es, wenn ihre sensiblen Daten geschützt sind und sie sich darauf verlassen können, dass ihre Informationen sicher verwahrt werden. Indem ein Unternehmen nachweislich robuste Sicherheitsmaßnahmen implementiert, signalisiert es seinen Kunden, dass der Schutz ihrer Daten oberste Priorität hat. Dies trägt dazu bei, langfristige Kundenbeziehungen aufzubauen und das Ansehen des Unternehmens zu stärken.

Vermeidung finanzieller Verluste durch präventive Sicherheitsmaßnahmen

Durch präventive Sicherheitsmaßnahmen im Rahmen der operativen IT-Sicherheit können Unternehmen finanzielle Verluste vermeiden. Indem potenzielle Sicherheitsrisiken frühzeitig erkannt und behoben werden, wird das Risiko von Datenverlust, Betriebsunterbrechungen oder Cyberangriffen minimiert. Diese proaktiven Maßnahmen helfen, die Kontinuität des Geschäftsbetriebs aufrechtzuerhalten und schützen vor den potenziell verheerenden Auswirkungen von Sicherheitsvorfällen, die zu erheblichen finanziellen Schäden führen könnten.

Kontinuierliche Betriebsbereitschaft der IT-Infrastruktur gewährleisten

Ein wesentlicher Vorteil der operativen IT-Sicherheit besteht darin, die kontinuierliche Betriebsbereitschaft der IT-Infrastruktur zu gewährleisten. Durch geeignete Sicherheitsmaßnahmen wie regelmäßige Updates, Zugriffskontrollen und das Monitoring von Systemaktivitäten wird sichergestellt, dass die Systeme stets einsatzbereit sind und potenzielle Ausfallzeiten minimiert werden. Dies trägt dazu bei, die Produktivität des Unternehmens aufrechtzuerhalten, den Geschäftsbetrieb reibungslos zu gestalten und letztendlich das Vertrauen von Kunden und Partnern in die Zuverlässigkeit der IT-Systeme zu stärken.

Stärkung des ganzheitlichen Sicherheitskonzepts eines Unternehmens

Die operative IT-Sicherheit stärkt das ganzheitliche Sicherheitskonzept eines Unternehmens, indem sie sicherstellt, dass Daten und Systeme effektiv geschützt sind. Durch die Implementierung von Maßnahmen wie Zugriffskontrollen, Verschlüsselungstechnologien und Incident Management wird die Widerstandsfähigkeit des Unternehmens gegenüber potenziellen Bedrohungen erhöht. Dies trägt dazu bei, das Vertrauen von Kunden und Partnern zu stärken, finanzielle Verluste zu minimieren und die Kontinuität des Geschäftsbetriebs zu gewährleisten. Die operative IT-Sicherheit ist somit ein wesentlicher Baustein für ein umfassendes Sicherheitskonzept, das Unternehmen dabei unterstützt, ihre digitale Infrastruktur robust und geschützt zu halten.

Hohe Kosten für Implementierung und Aufrechterhaltung der Sicherheitsmaßnahmen

Ein wesentlicher Nachteil der operativen IT-Sicherheit liegt in den hohen Kosten für die Implementierung und Aufrechterhaltung der erforderlichen Sicherheitsmaßnahmen. Die Einrichtung einer robusten Sicherheitsinfrastruktur erfordert Investitionen in Technologien, Schulungen, Personal und regelmäßige Aktualisierungen, um mit den sich ständig weiterentwickelnden Bedrohungen Schritt zu halten. Diese finanziellen Belastungen können insbesondere für kleinere Unternehmen eine Herausforderung darstellen und die Ressourcenbindung für sicherheitsrelevante Maßnahmen erschweren. Dennoch ist es unerlässlich, in die Sicherheit der IT-Systeme zu investieren, um potenzielle Risiken zu minimieren und einen reibungslosen Betrieb zu gewährleisten.

Komplexität von IT-Sicherheitslösungen erfordert spezialisiertes Fachwissen

Die Komplexität von IT-Sicherheitslösungen stellt ein bedeutendes Hindernis dar, da sie spezialisiertes Fachwissen erfordert. Unternehmen sehen sich mit einer Vielzahl von Sicherheitsbedrohungen konfrontiert, die eine differenzierte und umfassende Herangehensweise erfordern. Die Implementierung und Verwaltung von komplexen Sicherheitsmaßnahmen erfordert Expertise in verschiedenen Bereichen wie Netzwerksicherheit, Verschlüsselungstechnologien, Incident Response und Compliance. Ohne ausreichend qualifizierte Mitarbeiter oder externe Dienstleister mit entsprechendem Know-how kann es schwierig sein, angemessene Schutzmaßnahmen zu etablieren und aufrechtzuerhalten. Dies unterstreicht die Notwendigkeit für Unternehmen, in die Ausbildung und Weiterbildung ihrer IT-Sicherheitsexperten zu investieren, um der wachsenden Komplexität der IT-Sicherheitslandschaft effektiv begegnen zu können.

Mögliche Einschränkungen in der Benutzerfreundlichkeit durch strenge Sicherheitsrichtlinien

Mögliche Einschränkungen in der Benutzerfreundlichkeit können auftreten, wenn strenge Sicherheitsrichtlinien in der operativen IT-Sicherheit implementiert werden. Durch strikte Zugriffskontrollen, komplexe Passwortanforderungen oder regelmäßige Sicherheitsüberprüfungen können Benutzer möglicherweise frustriert sein und sich in ihrer Arbeitsweise eingeschränkt fühlen. Dies kann zu einem Spannungsverhältnis zwischen der Gewährleistung der Datensicherheit und der Benutzerfreundlichkeit führen, da zu strenge Sicherheitsmaßnahmen die Effizienz und Produktivität der Mitarbeiter beeinträchtigen können. Es ist daher wichtig, einen ausgewogenen Ansatz zu finden, der sowohl die Sicherheit als auch die Benutzererfahrung berücksichtigt, um eine optimale operative IT-Sicherheit zu gewährleisten.

Risiko von Fehlalarmen und falschen Positiven bei Incident Detection-Systemen

Ein Nachteil der operativen IT-Sicherheit liegt im Risiko von Fehlalarmen und falschen Positiven bei Incident Detection-Systemen. Diese Systeme sind darauf ausgelegt, verdächtige Aktivitäten zu erkennen und Sicherheitsvorfälle frühzeitig zu identifizieren. Jedoch können sie aufgrund von unzureichenden Konfigurationen oder unklaren Alarmierungsregeln dazu neigen, falsche Alarme auszulösen oder falsch positive Ergebnisse zu liefern. Dies kann zu einer Überlastung der IT-Teams führen, die unnötige Untersuchungen durchführen müssen, was Ressourcen bindet und die Effizienz beeinträchtigen kann. Es ist daher entscheidend, Incident Detection-Systeme sorgfältig zu optimieren und regelmäßig zu überprüfen, um das Risiko von Fehlalarmen zu minimieren und eine präzise Erkennung von Sicherheitsvorfällen sicherzustellen.

Notwendigkeit ständiger Anpassung an neue Bedrohungen und Technologien

Eine Herausforderung der operativen IT-Sicherheit liegt in der kontinuierlichen Anpassung an neue Bedrohungen und Technologien. Da die digitale Landschaft ständig im Wandel ist, müssen Unternehmen flexibel sein und ihre Sicherheitsmaßnahmen regelmäßig aktualisieren, um mit den sich entwickelnden Bedrohungen Schritt zu halten. Neue Technologien bieten zwar innovative Lösungen, bringen aber auch neue Sicherheitsrisiken mit sich, die es zu identifizieren und zu bekämpfen gilt. Die Notwendigkeit einer fortlaufenden Überprüfung und Anpassung der Sicherheitsstrategien ist daher unerlässlich, um eine effektive operative IT-Sicherheit aufrechtzuerhalten und potenzielle Schwachstellen zu minimieren.

Menschliches Versagen oder Insider-Bedrohungen können Sicherheitsmaßnahmen umgehen

Ein Nachteil der operativen IT-Sicherheit liegt darin, dass menschliches Versagen oder Insider-Bedrohungen die implementierten Sicherheitsmaßnahmen umgehen können. Trotz fortschrittlicher Technologien und strenger Richtlinien bleibt der Faktor Mensch eine potenzielle Schwachstelle im Sicherheitssystem. Mitarbeiter, die sich nicht ausreichend über Sicherheitspraktiken informiert fühlen oder böswillige Absichten haben, könnten unbeabsichtigt oder absichtlich Sicherheitsvorkehrungen umgehen und dadurch sensible Daten gefährden. Insider-Bedrohungen stellen daher eine ernstzunehmende Herausforderung dar, die Unternehmen dazu zwingt, nicht nur technische Maßnahmen zu ergreifen, sondern auch auf das Bewusstsein und Verhalten ihrer Mitarbeiter zu achten.