IT-Sicherheitskonzept: Schutz vor digitalen Bedrohungen

Ein IT-Sicherheitskonzept ist für Unternehmen heutzutage unerlässlich, um sich vor den vielfältigen digitalen Bedrohungen zu schützen. Die zunehmende Vernetzung und Digitalisierung von Geschäftsprozessen eröffnen zwar neue Möglichkeiten, bringen jedoch auch Risiken mit sich.

Ein umfassendes IT-Sicherheitskonzept beinhaltet verschiedene Maßnahmen, um die Vertraulichkeit, Integrität und Verfügbarkeit von Daten und IT-Systemen zu gewährleisten. Dazu gehören unter anderem:

- Firewall- und Virenschutz: Eine Firewall dient als Schutzschild gegen unbefugte Zugriffe von außen, während ein Virenschutzprogramm die Systeme vor schädlicher Software schützt.

- Datensicherung: Regelmäßige Backups sind entscheidend, um im Falle eines Datenverlusts schnell wiederherstellen zu können.

- Zugriffskontrolle: Durch die Vergabe von individuellen Zugriffsrechten wird sichergestellt, dass nur autorisierte Personen auf bestimmte Daten zugreifen können.

- Schulungen: Sensibilisierung der Mitarbeiter für IT-Sicherheitsrisiken und Schulungen zur sicheren Nutzung von IT-Systemen sind wichtige Bestandteile eines ganzheitlichen Sicherheitskonzepts.

Ein effektives IT-Sicherheitskonzept berücksichtigt zudem aktuelle Sicherheitsstandards und gesetzliche Vorgaben wie die Datenschutzgrundverordnung (DSGVO). Durch regelmäßige Überprüfungen und Anpassungen kann das Sicherheitsniveau kontinuierlich verbessert werden.

Insgesamt ist ein ganzheitliches IT-Sicherheitskonzept ein wichtiger Baustein für den langfristigen Erfolg eines Unternehmens. Indem potenzielle Risiken frühzeitig erkannt und geeignete Schutzmaßnahmen implementiert werden, können Unternehmen ihre Daten und Systeme effektiv vor digitalen Bedrohungen schützen.

Häufig gestellte Fragen zum IT-Sicherheitskonzept: Grundlagen, Schutzmaßnahmen und gesetzliche Vorgaben

- Was ist ein IT-Sicherheitskonzept und warum ist es wichtig?

- Welche Bestandteile umfasst ein IT-Sicherheitskonzept?

- Wie kann man IT-Systeme vor Cyberangriffen schützen?

- Welche Rolle spielen Firewalls und Virenschutzprogramme im IT-Sicherheitskonzept?

- Warum ist die Datensicherung ein wichtiger Aspekt des IT-Sicherheitskonzepts?

- Wie werden Zugriffsrechte in einem IT-Sicherheitskonzept geregelt?

- Welche Bedeutung haben Schulungen für Mitarbeiter im Kontext des IT-Sicherheitskonzepts?

- Welche gesetzlichen Vorgaben müssen bei der Erstellung eines IT-Sicherheitskonzepts beachtet werden?

- Warum ist es wichtig, ein IT-Sicherheitskonzept regelmäßig zu überprüfen und anzupassen?

Was ist ein IT-Sicherheitskonzept und warum ist es wichtig?

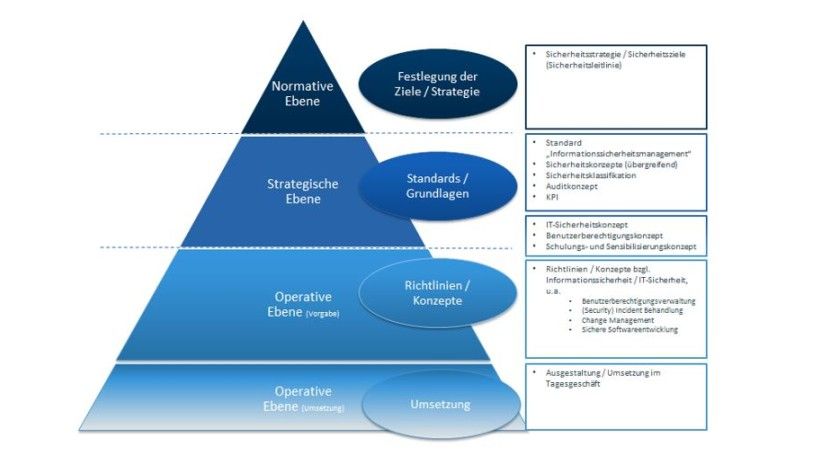

Ein IT-Sicherheitskonzept definiert die strategischen und operativen Maßnahmen, die ein Unternehmen ergreift, um die Sicherheit seiner IT-Systeme und Daten zu gewährleisten. Es umfasst eine Reihe von Schutzmaßnahmen wie Firewalls, Virenschutz, Datensicherung und Zugriffskontrolle. Ein solches Konzept ist wichtig, da es Unternehmen dabei hilft, sich vor digitalen Bedrohungen zu schützen und die Vertraulichkeit, Integrität und Verfügbarkeit ihrer Informationen sicherzustellen. Durch die Implementierung eines ganzheitlichen IT-Sicherheitskonzepts können Unternehmen potenzielle Risiken minimieren und sich gegen Cyberangriffe wappnen, was wiederum ihre Geschäftskontinuität und Reputation schützt.

Welche Bestandteile umfasst ein IT-Sicherheitskonzept?

Ein IT-Sicherheitskonzept umfasst verschiedene Bestandteile, die zusammenarbeiten, um die Sicherheit von IT-Systemen und Daten zu gewährleisten. Dazu gehören unter anderem Firewall- und Virenschutzmaßnahmen, regelmäßige Datensicherungen, Zugriffskontrollen zur Verwaltung von Berechtigungen sowie Schulungen für Mitarbeiter zur Sensibilisierung für IT-Sicherheitsrisiken. Die Berücksichtigung aktueller Sicherheitsstandards und gesetzlicher Vorgaben wie die DSGVO ist ebenfalls entscheidend. Durch die Integration dieser Elemente kann ein ganzheitliches IT-Sicherheitskonzept effektiv dazu beitragen, potenzielle Risiken zu minimieren und die Integrität der Unternehmensdaten zu schützen.

Wie kann man IT-Systeme vor Cyberangriffen schützen?

Um IT-Systeme vor Cyberangriffen zu schützen, sind mehrere wichtige Maßnahmen erforderlich. Eine effektive Strategie umfasst die Implementierung von Firewalls und Virenschutzprogrammen, um den Zugriff von außen zu kontrollieren und schädliche Software zu erkennen. Regelmäßige Updates und Patches für Betriebssysteme und Anwendungen sind entscheidend, um Sicherheitslücken zu schließen. Zudem ist eine umfassende Schulung der Mitarbeiter über potenzielle Cyberbedrohungen und sicheres Verhalten im Umgang mit IT-Systemen unerlässlich. Die Einrichtung von Zugriffskontrollen, die Verschlüsselung sensibler Daten sowie die Überwachung des Netzwerkverkehrs sind weitere wichtige Schritte, um die Sicherheit von IT-Systemen vor Cyberangriffen zu gewährleisten.

Welche Rolle spielen Firewalls und Virenschutzprogramme im IT-Sicherheitskonzept?

Firewalls und Virenschutzprogramme spielen eine entscheidende Rolle im IT-Sicherheitskonzept, da sie als erste Verteidigungslinie gegen digitale Bedrohungen fungieren. Die Firewall überwacht den Datenverkehr zwischen internen und externen Netzwerken, um unbefugte Zugriffe zu blockieren und schädliche Inhalte abzuwehren. Virenschutzprogramme erkennen und entfernen schädliche Software wie Viren, Trojaner und Malware, bevor sie Schaden anrichten können. Indem Firewalls und Virenschutzprogramme kontinuierlich aktualisiert und konfiguriert werden, tragen sie maßgeblich dazu bei, die Sicherheit von IT-Systemen zu gewährleisten und sensible Daten vor Cyberangriffen zu schützen.

Warum ist die Datensicherung ein wichtiger Aspekt des IT-Sicherheitskonzepts?

Die Datensicherung ist ein wichtiger Aspekt des IT-Sicherheitskonzepts, da sie im Falle eines Datenverlusts eine entscheidende Rolle spielt. Durch regelmäßige Backups werden die Daten gesichert und können im Notfall schnell wiederhergestellt werden. Dies trägt nicht nur zur Wiederherstellung der betrieblichen Abläufe bei, sondern minimiert auch potenzielle finanzielle und reputationsbezogene Schäden für das Unternehmen. Eine zuverlässige Datensicherung ist somit unerlässlich, um die Integrität und Verfügbarkeit von wichtigen Informationen zu gewährleisten und die Kontinuität des Geschäftsbetriebs sicherzustellen.

Wie werden Zugriffsrechte in einem IT-Sicherheitskonzept geregelt?

Die Regelung von Zugriffsrechten in einem IT-Sicherheitskonzept ist ein entscheidender Aspekt, um die Sicherheit von Daten und Systemen zu gewährleisten. In einem solchen Konzept werden Zugriffsrechte basierend auf den individuellen Rollen und Verantwortlichkeiten der Mitarbeiter festgelegt. Durch die Vergabe von spezifischen Berechtigungen wird sichergestellt, dass nur autorisierte Personen auf bestimmte Daten oder Systemfunktionen zugreifen können. Eine differenzierte Zugriffskontrolle minimiert das Risiko von Datenmissbrauch oder unerlaubten Änderungen und trägt somit maßgeblich zur Sicherheit des Unternehmens bei. Es ist wichtig, dass Zugriffsrechte regelmäßig überprüft und angepasst werden, um sicherzustellen, dass sie den aktuellen Anforderungen entsprechen und potenzielle Sicherheitslücken geschlossen werden.

Welche Bedeutung haben Schulungen für Mitarbeiter im Kontext des IT-Sicherheitskonzepts?

Schulungen für Mitarbeiter spielen eine entscheidende Rolle im Kontext des IT-Sicherheitskonzepts. Indem Mitarbeiter für IT-Sicherheitsrisiken sensibilisiert werden und über Best Practices zur sicheren Nutzung von IT-Systemen informiert sind, können sie aktiv dazu beitragen, die Sicherheit und Integrität der Unternehmensdaten zu gewährleisten. Schulungen helfen dabei, das Bewusstsein für potenzielle Bedrohungen zu schärfen und das Sicherheitsverhalten der Mitarbeiter zu verbessern. Durch die Vermittlung von Wissen und praktischen Tipps können Mitarbeiter dazu beitragen, Sicherheitsvorfälle zu vermeiden und somit einen wichtigen Beitrag zur Gesamtsicherheit des Unternehmens leisten.

Welche gesetzlichen Vorgaben müssen bei der Erstellung eines IT-Sicherheitskonzepts beachtet werden?

Bei der Erstellung eines IT-Sicherheitskonzepts müssen verschiedene gesetzliche Vorgaben beachtet werden, um die Einhaltung von Datenschutz- und Sicherheitsstandards sicherzustellen. Insbesondere die Datenschutzgrundverordnung (DSGVO) der Europäischen Union legt strenge Regeln fest, wie personenbezogene Daten geschützt und verarbeitet werden müssen. Unternehmen sind dazu verpflichtet, angemessene technische und organisatorische Maßnahmen zu ergreifen, um die Sicherheit der Daten zu gewährleisten. Darüber hinaus können branchenspezifische Regelungen und nationale Gesetze zusätzliche Anforderungen an die IT-Sicherheit stellen. Durch die Berücksichtigung dieser gesetzlichen Vorgaben können Unternehmen sicherstellen, dass ihr IT-Sicherheitskonzept den rechtlichen Rahmenbedingungen entspricht und potenzielle Bußgelder oder rechtliche Konsequenzen vermieden werden.

Warum ist es wichtig, ein IT-Sicherheitskonzept regelmäßig zu überprüfen und anzupassen?

Es ist wichtig, ein IT-Sicherheitskonzept regelmäßig zu überprüfen und anzupassen, da sich die Bedrohungen im digitalen Bereich ständig weiterentwickeln. Durch regelmäßige Überprüfungen können Schwachstellen frühzeitig erkannt und behoben werden, um potenzielle Sicherheitsrisiken zu minimieren. Zudem ermöglicht eine kontinuierliche Anpassung des Sicherheitskonzepts an neue Technologien, gesetzliche Vorgaben und Unternehmensanforderungen eine effektive Bewältigung aktueller und zukünftiger Herausforderungen im Bereich der IT-Sicherheit. Damit gewährleistet eine regelmäßige Überprüfung und Anpassung des IT-Sicherheitskonzepts einen robusten Schutz vor digitalen Bedrohungen und trägt dazu bei, die Integrität und Verfügbarkeit von Daten sowie die Stabilität der IT-Systeme langfristig zu sichern.