Die Schutzziele der IT-Sicherheit im Fokus

IT-Sicherheit ist in der heutigen digitalen Welt von entscheidender Bedeutung. Um die Integrität, Vertraulichkeit und Verfügbarkeit von Informationen zu gewährleisten, sind bestimmte Schutzziele unerlässlich. Diese Schutzziele dienen als Leitprinzipien für die Planung, Implementierung und Überwachung von Sicherheitsmaßnahmen in der Informationstechnologie.

Vertraulichkeit

Das Schutzziel der Vertraulichkeit zielt darauf ab, sicherzustellen, dass Informationen nur von autorisierten Personen oder Systemen eingesehen werden können. Durch Verschlüsselungstechniken und Zugriffskontrollen wird sichergestellt, dass sensible Daten vor unbefugtem Zugriff geschützt sind.

Integrität

Die Integrität von Daten bezieht sich darauf, dass Informationen korrekt und unverändert bleiben. Maßnahmen wie digitale Signaturen und Hash-Funktionen werden eingesetzt, um sicherzustellen, dass Daten während der Speicherung oder Übertragung nicht manipuliert werden.

Verfügbarkeit

Das Schutzziel der Verfügbarkeit zielt darauf ab, sicherzustellen, dass Informationen stets zugänglich sind, wenn sie benötigt werden. Maßnahmen wie Redundanz und Notfallwiederherstellungspläne helfen dabei, Ausfallzeiten zu minimieren und die Kontinuität des Betriebs sicherzustellen.

Authentizität

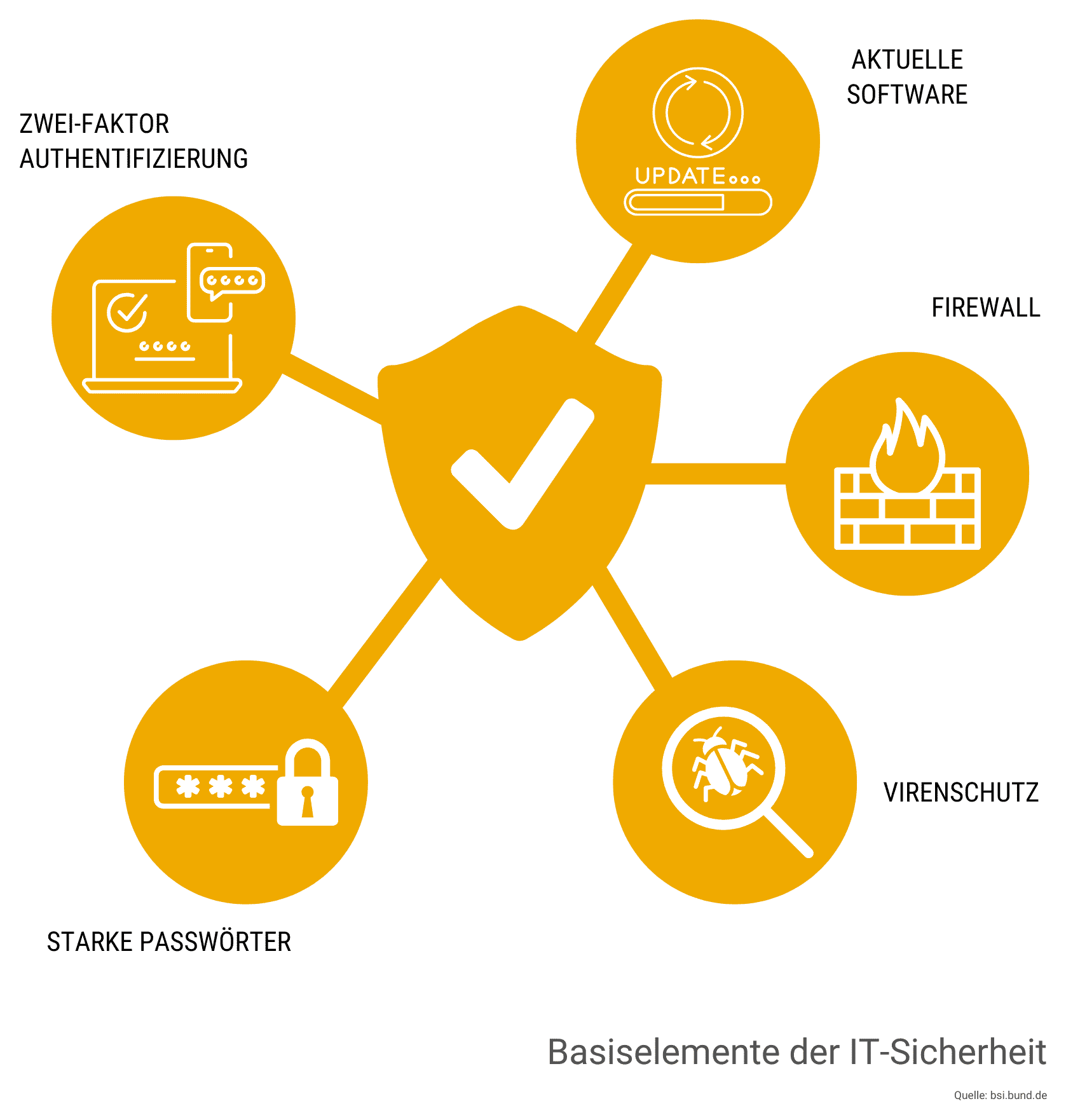

Die Authentizität bezieht sich darauf, die Identität von Benutzern oder Systemen zu überprüfen und sicherzustellen. Methoden wie Passwörter, Biometrie oder Zwei-Faktor-Authentifizierung dienen dazu zu gewährleisten, dass nur berechtigte Personen auf Systeme oder Daten zugreifen können.

Insgesamt sind die Schutzziele der IT-Sicherheit eng miteinander verknüpft und bilden die Grundlage für eine umfassende Sicherheitsstrategie in Unternehmen und Organisationen. Indem diese Ziele konsequent verfolgt werden, können Risiken minimiert und die Sicherheit sensibler Informationen gewährleistet werden.

„Die sechs zentralen Schutzziele der IT-Sicherheit: Vertraulichkeit, Integrität, Verfügbarkeit und mehr“

- Gewährleistung der Vertraulichkeit sensibler Daten

- Sicherstellung der Integrität von Informationen vor Manipulation

- Erhöhung der Verfügbarkeit von Systemen und Daten

- Schutz vor unbefugtem Zugriff auf sensible Informationen

- Verifizierung der Authentizität von Benutzern und Systemen

- Minimierung von Risiken durch umfassende Sicherheitsmaßnahmen

Fünf Nachteile der Schutzziele der IT-Sicherheit: Herausforderungen und Auswirkungen

- Manchmal kann ein zu hoher Fokus auf Sicherheitsziele die Benutzerfreundlichkeit beeinträchtigen.

- Die Implementierung von Sicherheitsmaßnahmen kann kosten- und ressourcenintensiv sein.

- Ein übermäßiger Schutz der Vertraulichkeit kann die Zusammenarbeit und den Informationsaustausch behindern.

- Komplexe Sicherheitsmaßnahmen können zu einer erhöhten Komplexität des IT-Systems führen, was potenzielle Schwachstellen schaffen könnte.

- Eine übermäßige Betonung der IT-Sicherheitsschutzziele könnte dazu führen, dass andere wichtige Aspekte wie Benutzerbewusstsein oder physische Sicherheit vernachlässigt werden.

Gewährleistung der Vertraulichkeit sensibler Daten

Die Gewährleistung der Vertraulichkeit sensibler Daten ist ein zentraler Aspekt der Schutzziele der IT-Sicherheit. Durch den Schutz vor unbefugtem Zugriff wird sichergestellt, dass vertrauliche Informationen nur von autorisierten Personen eingesehen werden können. Dies trägt dazu bei, Datenschutzverletzungen zu verhindern und das Vertrauen von Kunden und Partnern in die Sicherheit der Daten zu stärken. Indem Unternehmen die Vertraulichkeit sensibler Daten gewährleisten, können sie nicht nur gesetzliche Anforderungen erfüllen, sondern auch ihre Reputation schützen und das Risiko von Datenlecks minimieren.

Sicherstellung der Integrität von Informationen vor Manipulation

Ein wesentlicher Vorteil der Schutzziele der IT-Sicherheit ist die Sicherstellung der Integrität von Informationen vor Manipulation. Durch den Schutz der Datenintegrität wird sichergestellt, dass Informationen korrekt und unverändert bleiben, sowohl während der Speicherung als auch bei der Übertragung. Dies trägt dazu bei, das Vertrauen in die Richtigkeit und Zuverlässigkeit von Daten zu stärken und potenzielle Risiken oder Schäden durch Manipulation zu verhindern. Die Gewährleistung der Integrität von Informationen ist somit ein entscheidender Aspekt, um die Qualität und Verlässlichkeit von Daten in digitalen Systemen zu gewährleisten.

Erhöhung der Verfügbarkeit von Systemen und Daten

Durch die Schutzziele der IT-Sicherheit, insbesondere die Gewährleistung der Verfügbarkeit von Systemen und Daten, wird sichergestellt, dass wichtige Informationen jederzeit zugänglich sind. Durch den Schutz vor Ausfällen, Datenverlusten oder unautorisiertem Zugriff können Unternehmen die Kontinuität ihres Betriebs gewährleisten und Ausfallzeiten minimieren. Dies trägt nicht nur zur Effizienz und Produktivität bei, sondern stärkt auch das Vertrauen von Kunden und Partnern in die Zuverlässigkeit der IT-Infrastruktur.

Schutz vor unbefugtem Zugriff auf sensible Informationen

Ein wesentlicher Vorteil der Schutzziele der IT-Sicherheit ist der Schutz vor unbefugtem Zugriff auf sensible Informationen. Durch die Implementierung von Zugriffskontrollen, Verschlüsselungstechniken und anderen Sicherheitsmaßnahmen wird sichergestellt, dass vertrauliche Daten nur von autorisierten Personen oder Systemen eingesehen werden können. Dies trägt dazu bei, die Vertraulichkeit und Integrität sensibler Informationen zu wahren und das Risiko von Datenlecks oder Missbrauch zu minimieren. Damit wird nicht nur die Sicherheit der Daten, sondern auch das Vertrauen der Benutzer in die Sicherheit ihrer Informationen gestärkt.

Verifizierung der Authentizität von Benutzern und Systemen

Die Verifizierung der Authentizität von Benutzern und Systemen ist ein wichtiger Aspekt der Schutzziele der IT-Sicherheit. Durch Methoden wie Passwörter, Biometrie oder Zwei-Faktor-Authentifizierung wird sichergestellt, dass nur autorisierte Personen oder Systeme auf sensible Informationen zugreifen können. Diese Maßnahmen tragen dazu bei, Identitätsdiebstahl und unbefugten Zugriff zu verhindern, indem sie die Echtheit und Berechtigung der Nutzer überprüfen. Die Gewährleistung der Authentizität spielt somit eine entscheidende Rolle bei der Sicherung von Daten und Systemen vor potenziellen Bedrohungen in der digitalen Welt.

Minimierung von Risiken durch umfassende Sicherheitsmaßnahmen

Durch umfassende Sicherheitsmaßnahmen im Rahmen der Schutzziele der IT-Sicherheit wird die Minimierung von Risiken effektiv erreicht. Indem Unternehmen und Organisationen gezielt Maßnahmen zur Gewährleistung der Vertraulichkeit, Integrität, Verfügbarkeit und Authentizität von Informationen ergreifen, können potenzielle Schwachstellen identifiziert und abgesichert werden. Dies ermöglicht es, Risiken wie Datenverlust, unbefugten Zugriff oder Betriebsunterbrechungen zu reduzieren und somit die Sicherheit der IT-Systeme nachhaltig zu verbessern. Die ganzheitliche Herangehensweise an IT-Sicherheit trägt dazu bei, das Vertrauen in die digitale Infrastruktur zu stärken und geschäftskritische Prozesse vor unerwünschten Ereignissen zu schützen.

Manchmal kann ein zu hoher Fokus auf Sicherheitsziele die Benutzerfreundlichkeit beeinträchtigen.

Ein Nachteil der Schutzziele der IT-Sicherheit ist, dass ein zu starker Fokus auf Sicherheitszielen die Benutzerfreundlichkeit beeinträchtigen kann. Oftmals führen strenge Sicherheitsmaßnahmen dazu, dass Benutzer zusätzliche Schritte durchführen müssen, um auf Informationen zuzugreifen oder bestimmte Aktionen auszuführen. Dies kann zu Frustration bei den Benutzern führen und ihre Produktivität beeinträchtigen. Es ist daher wichtig, ein Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit zu finden, um sowohl die Datenintegrität als auch die Zufriedenheit der Benutzer zu gewährleisten.

Die Implementierung von Sicherheitsmaßnahmen kann kosten- und ressourcenintensiv sein.

Die Implementierung von Sicherheitsmaßnahmen in der IT kann eine Herausforderung darstellen, da sie kosten- und ressourcenintensiv sein kann. Unternehmen müssen erhebliche Investitionen tätigen, um wirksame Sicherheitslösungen zu implementieren und aufrechtzuerhalten. Dies umfasst nicht nur die Anschaffung von Technologien und Tools, sondern auch Schulungen für Mitarbeiter, regelmäßige Überprüfungen sowie die laufende Aktualisierung der Sicherheitsmaßnahmen. Die finanziellen und personellen Ressourcen, die für eine umfassende IT-Sicherheit erforderlich sind, können eine Belastung darstellen, insbesondere für kleinere Unternehmen mit begrenzten Budgets. Dennoch ist es unerlässlich, in die Sicherheit zu investieren, um potenzielle Risiken und Bedrohungen für die Unternehmensdaten zu minimieren.

Ein übermäßiger Schutz der Vertraulichkeit kann die Zusammenarbeit und den Informationsaustausch behindern.

Ein übermäßiger Schutz der Vertraulichkeit in der IT-Sicherheit kann die Zusammenarbeit und den Informationsaustausch innerhalb eines Unternehmens oder zwischen Organisationen behindern. Wenn Daten zu stark abgeschottet sind und der Zugriff eingeschränkt ist, kann dies die Effizienz von Arbeitsprozessen beeinträchtigen und die Kommunikation erschweren. Es ist wichtig, ein ausgewogenes Verhältnis zwischen dem Schutz sensibler Informationen und der Notwendigkeit des reibungslosen Austauschs von Daten zu finden, um sowohl die Sicherheit als auch die Produktivität zu gewährleisten.

Komplexe Sicherheitsmaßnahmen können zu einer erhöhten Komplexität des IT-Systems führen, was potenzielle Schwachstellen schaffen könnte.

Komplexe Sicherheitsmaßnahmen können zu einer erhöhten Komplexität des IT-Systems führen, was potenzielle Schwachstellen schaffen könnte. Wenn Sicherheitsvorkehrungen zu kompliziert oder unübersichtlich sind, besteht die Gefahr, dass Administratoren Schwierigkeiten haben, den Überblick zu behalten und angemessen auf Bedrohungen zu reagieren. Zudem könnten komplexe Sicherheitsmaßnahmen die Benutzerfreundlichkeit beeinträchtigen und dazu führen, dass Mitarbeiter umgehen oder deaktivieren, was letztendlich die Effektivität der Sicherheitsstrategie beeinträchtigen könnte. Es ist daher wichtig, ein ausgewogenes Verhältnis zwischen Sicherheit und Benutzerfreundlichkeit zu finden, um die Wirksamkeit der IT-Sicherheit zu gewährleisten.

Eine übermäßige Betonung der IT-Sicherheitsschutzziele könnte dazu führen, dass andere wichtige Aspekte wie Benutzerbewusstsein oder physische Sicherheit vernachlässigt werden.

Eine übermäßige Betonung der IT-Sicherheitsschutzziele könnte dazu führen, dass andere wichtige Aspekte wie Benutzerbewusstsein oder physische Sicherheit vernachlässigt werden. Während die Schutzziele der IT-Sicherheit entscheidend sind, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten, ist es ebenso wichtig, auch andere Bereiche der Sicherheit im Blick zu behalten. Das Bewusstsein der Benutzer für Sicherheitsrichtlinien und -verfahren sowie Maßnahmen zur physischen Sicherheit von Geräten und Infrastruktur spielen eine ebenso bedeutende Rolle bei der umfassenden Absicherung von Systemen und Daten. Daher ist ein ausgewogener Ansatz erforderlich, um sicherzustellen, dass alle relevanten Sicherheitsaspekte angemessen berücksichtigt werden.