Verbindlichkeit und IT-Sicherheit: Eine unverzichtbare Kombination

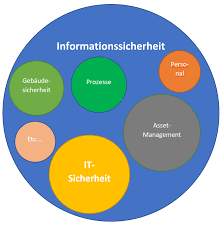

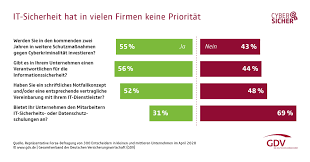

In der heutigen digitalen Welt, in der Unternehmen immer stärker von Technologie und elektronischen Daten abhängig sind, wird die Gewährleistung der IT-Sicherheit zu einer absoluten Priorität. Doch allein die Implementierung von Sicherheitsmaßnahmen reicht nicht aus, um ein wirklich effektives Sicherheitssystem zu schaffen. Ein weiterer entscheidender Faktor ist die Verbindlichkeit.

Was bedeutet Verbindlichkeit in Bezug auf IT-Sicherheit? Es geht darum, dass Unternehmen klare Regeln und Richtlinien für den Umgang mit sensiblen Daten festlegen und sicherstellen, dass diese eingehalten werden. Es geht darum, Verantwortung zu übernehmen und sicherzustellen, dass alle Mitarbeiter die Bedeutung von IT-Sicherheit verstehen und entsprechend handeln.

Die Verbindlichkeit beginnt bei der Erstellung eines umfassenden Sicherheitskonzepts. Dieses sollte nicht nur technische Aspekte wie Firewalls oder Antivirensoftware abdecken, sondern auch organisatorische Maßnahmen wie Zugriffskontrollen oder Schulungen für Mitarbeiter beinhalten. Indem klare Richtlinien festgelegt werden, schafft das Unternehmen eine Grundlage für ein sicheres Arbeitsumfeld.

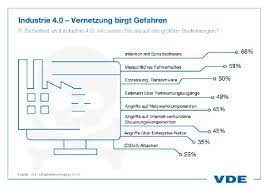

Ein wichtiger Bestandteil der Verbindlichkeit ist auch die regelmäßige Überprüfung und Aktualisierung des Sicherheitskonzepts. Die Bedrohungslandschaft ändert sich ständig und neue Schwachstellen können auftreten. Indem das Unternehmen seine Sicherheitsmaßnahmen regelmäßig überprüft und anpasst, bleibt es auf dem neuesten Stand und kann potenzielle Risiken minimieren.

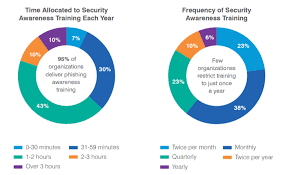

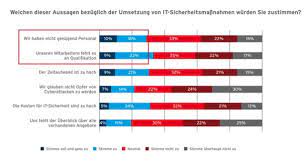

Ein weiterer Aspekt der Verbindlichkeit ist die Sensibilisierung der Mitarbeiter für IT-Sicherheit. Schulungen und Trainings sollten regelmäßig stattfinden, um sicherzustellen, dass alle Mitarbeiter über die neuesten Bedrohungen und besten Praktiken informiert sind. Durch eine aktive Beteiligung der Mitarbeiter am Sicherheitsprozess wird das Bewusstsein für IT-Sicherheit gestärkt und das Risiko von Sicherheitsverletzungen verringert.

Die Verbindlichkeit in Bezug auf IT-Sicherheit hat auch rechtliche Konsequenzen. Unternehmen müssen sicherstellen, dass sie alle geltenden Datenschutz- und Sicherheitsvorschriften einhalten. Die Nichteinhaltung kann zu schwerwiegenden Bußgeldern oder sogar rechtlichen Konsequenzen führen. Indem Unternehmen Verantwortung übernehmen und sich an diese Vorschriften halten, schützen sie nicht nur ihre eigenen Daten, sondern auch die Daten ihrer Kunden.

Verbindlichkeit und IT-Sicherheit sind untrennbar miteinander verbunden. Nur wenn Unternehmen klare Regeln festlegen, ihre Sicherheitsmaßnahmen regelmäßig überprüfen, ihre Mitarbeiter sensibilisieren und alle geltenden Vorschriften einhalten, können sie ein wirklich effektives Sicherheitssystem aufbauen. In einer Zeit, in der Cybersicherheitsbedrohungen immer ausgefeilter werden, ist es unerlässlich, dass Unternehmen die Verbindlichkeit ernst nehmen und proaktiv handeln, um ihre Daten zu schützen.

7 Wesentliche Tipps für Verbindlichkeit und Sicherheit in der IT

- Halten Sie Ihre Passwörter sicher und verwenden Sie starke, einzigartige Passwörter für verschiedene Konten.

- Aktualisieren Sie regelmäßig Ihre Software und Betriebssysteme, um Sicherheitslücken zu schließen.

- Seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen oder Links unbekannter Absender.

- Vermeiden Sie das Herunterladen von Dateien aus unsicheren Quellen oder verdächtigen Websites.

- Sichern Sie regelmäßig Ihre wichtigen Daten und speichern Sie Backups an einem sicheren Ort.

- Nutzen Sie eine vertrauenswürdige Antivirensoftware und halten Sie sie stets auf dem neuesten Stand.

- Seien Sie achtsam bei der Weitergabe persönlicher Informationen online und prüfen Sie die Datenschutzrichtlinien von Websites.

Halten Sie Ihre Passwörter sicher und verwenden Sie starke, einzigartige Passwörter für verschiedene Konten.

Ein wichtiger Tipp für die Verbindlichkeit in der IT-Sicherheit ist es, Ihre Passwörter sicher zu halten und für verschiedene Konten starke, einzigartige Passwörter zu verwenden. Oftmals neigen Menschen dazu, einfache und leicht zu merkende Passwörter zu wählen, um sich den Zugang zu erleichtern. Dies kann jedoch zu erheblichen Sicherheitsrisiken führen. Indem Sie komplexe Passwörter erstellen, die aus einer Kombination von Groß- und Kleinbuchstaben, Zahlen und Sonderzeichen bestehen, erhöhen Sie die Sicherheit Ihrer Konten erheblich. Darüber hinaus ist es wichtig, für jedes Konto ein einzigartiges Passwort zu verwenden, um sicherzustellen, dass bei einem eventuellen Datenleck nicht alle Ihre Konten gefährdet sind. Indem Sie diese bewährte Praxis befolgen und Ihre Passwörter regelmäßig aktualisieren, tragen Sie aktiv zur Verbindlichkeit in der IT-Sicherheit bei und schützen Ihre persönlichen Informationen effektiv vor unbefugtem Zugriff.

Aktualisieren Sie regelmäßig Ihre Software und Betriebssysteme, um Sicherheitslücken zu schließen.

Eine wichtige Maßnahme zur Gewährleistung der Verbindlichkeit in Bezug auf IT-Sicherheit ist die regelmäßige Aktualisierung von Software und Betriebssystemen, um Sicherheitslücken zu schließen. Durch regelmäßige Updates können bekannte Schwachstellen behoben und neue Sicherheitsfunktionen implementiert werden. Indem Unternehmen ihre Systeme auf dem neuesten Stand halten, minimieren sie das Risiko von Angriffen und schützen ihre sensiblen Daten vor potenziellen Bedrohungen. Die Aktualisierung der Software und Betriebssysteme sollte daher als fester Bestandteil des IT-Sicherheitskonzepts betrachtet werden.

Seien Sie vorsichtig beim Öffnen von E-Mail-Anhängen oder Links unbekannter Absender.

Es ist äußerst wichtig, beim Öffnen von E-Mail-Anhängen oder Links unbekannter Absender äußerste Vorsicht walten zu lassen. Diese Art von Kommunikation kann potenzielle Sicherheitsrisiken darstellen, da sie als Einfallstor für schädliche Software oder Phishing-Angriffe dienen können. Um die Verbindlichkeit in Bezug auf IT-Sicherheit zu wahren, sollten Sie niemals blindlings Anhänge oder Links öffnen, insbesondere wenn sie von unbekannten Absendern stammen. Überprüfen Sie immer die Quelle und den Inhalt der E-Mail sorgfältig, bevor Sie auf Anhänge klicken oder Links öffnen. Indem Sie diese Vorsichtsmaßnahmen beachten, können Sie das Risiko von Cyberangriffen erheblich reduzieren und Ihre IT-Sicherheit gewährleisten.

Vermeiden Sie das Herunterladen von Dateien aus unsicheren Quellen oder verdächtigen Websites.

Um die Verbindlichkeit in Bezug auf IT-Sicherheit zu gewährleisten, ist es äußerst wichtig, das Herunterladen von Dateien aus unsicheren Quellen oder verdächtigen Websites zu vermeiden. Oftmals verbreiten sich schädliche Software oder Viren über Downloads, die von unseriösen Quellen stammen. Indem man darauf achtet, nur Dateien von vertrauenswürdigen Quellen herunterzuladen und verdächtige Websites zu meiden, minimiert man das Risiko einer Infektion des eigenen Systems. Diese Vorsichtsmaßnahme trägt dazu bei, die Sicherheit der IT-Infrastruktur zu gewährleisten und potenzielle Sicherheitsverletzungen zu verhindern.

Sichern Sie regelmäßig Ihre wichtigen Daten und speichern Sie Backups an einem sicheren Ort.

Eine wichtige Maßnahme zur Gewährleistung von Verbindlichkeit in Bezug auf IT-Sicherheit besteht darin, regelmäßige Sicherungen Ihrer wichtigen Daten durchzuführen und Backups an einem sicheren Ort zu speichern. Durch regelmäßige Backups stellen Sie sicher, dass Ihre Daten im Falle eines Systemausfalls, einer Ransomware-Attacke oder anderer unvorhergesehener Ereignisse nicht verloren gehen. Es ist ratsam, diese Backups an einem physisch getrennten Ort oder in der Cloud zu speichern, um einen zusätzlichen Schutz vor Datenverlust zu gewährleisten. Indem Sie diese Praxis der Datensicherung und Speicherung von Backups in Ihre IT-Sicherheitsstrategie integrieren, zeigen Sie Verbindlichkeit gegenüber dem Schutz Ihrer wertvollen Informationen.

Nutzen Sie eine vertrauenswürdige Antivirensoftware und halten Sie sie stets auf dem neuesten Stand.

Um die Verbindlichkeit in Bezug auf IT-Sicherheit zu gewährleisten, ist es entscheidend, eine vertrauenswürdige Antivirensoftware zu nutzen und sie stets auf dem neuesten Stand zu halten. Eine solche Software erkennt und blockiert potenziell schädliche Programme und Viren, bevor sie Schaden anrichten können. Durch regelmäßige Updates werden neue Bedrohungen erkannt und die Software entsprechend angepasst. Indem Sie eine vertrauenswürdige Antivirensoftware verwenden und diese aktuell halten, schützen Sie nicht nur Ihre eigenen Daten, sondern tragen auch zur Sicherheit des gesamten IT-Systems bei.

Seien Sie achtsam bei der Weitergabe persönlicher Informationen online und prüfen Sie die Datenschutzrichtlinien von Websites.

Es ist äußerst wichtig, achtsam bei der Weitergabe persönlicher Informationen online zu sein und die Datenschutzrichtlinien von Websites sorgfältig zu prüfen. In einer Welt, in der Online-Transaktionen und die Nutzung digitaler Dienste alltäglich geworden sind, ist es unerlässlich, dass wir unsere persönlichen Daten schützen. Bevor wir sensible Informationen wie Namen, Adressen oder Zahlungsdetails angeben, sollten wir sicherstellen, dass die Website über angemessene Sicherheitsvorkehrungen verfügt und unsere Daten vertraulich behandelt. Indem wir uns Zeit nehmen, um die Datenschutzrichtlinien zu lesen und zu verstehen, können wir das Risiko von Datenmissbrauch oder Identitätsdiebstahl minimieren. Verbindlichkeit bedeutet auch, bewusste Entscheidungen über den Umgang mit unseren persönlichen Informationen zu treffen und nur vertrauenswürdigen Websites unsere Daten anzuvertrauen.