IT-Sicherheit: Die Bedeutung der Informationssicherheit

In der heutigen digitalen Ära ist die Informationssicherheit von entscheidender Bedeutung. Mit dem zunehmenden Einsatz von Technologie und der Vernetzung von Systemen sind Unternehmen und Organisationen einem ständig wachsenden Risiko von Cyberangriffen ausgesetzt. Daher ist es unerlässlich, dass wir uns mit dem Thema IT-Sicherheit und Informationssicherheit auseinandersetzen.

Was genau bedeutet IT-Sicherheit? Im Wesentlichen bezieht sich IT-Sicherheit auf den Schutz von Informationen und Daten vor unbefugtem Zugriff, Veränderung oder Zerstörung. Sie umfasst Maßnahmen, die ergriffen werden, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten.

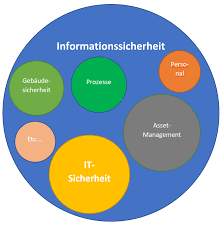

Informationssicherheit hingegen geht über den rein technischen Aspekt hinaus und bezieht auch organisatorische und personelle Aspekte mit ein. Sie konzentriert sich darauf, die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen in allen Formen zu schützen – sei es in gedruckter Form, elektronisch oder mündlich.

Warum ist IT-Sicherheit so wichtig? Die Gründe sind vielfältig. Erstens sind Unternehmen heute stark auf digitale Daten angewiesen. Vom Kundenkontakt bis zur Finanzbuchhaltung werden wichtige Informationen elektronisch gespeichert und verarbeitet. Ein Sicherheitsverstoß kann nicht nur zu finanziellen Verlusten führen, sondern auch das Vertrauen der Kunden erschüttern.

Zweitens haben Cyberangriffe in den letzten Jahren erheblich zugenommen. Hacker und Kriminelle nutzen fortgeschrittene Techniken, um in Netzwerke einzudringen und sensible Daten zu stehlen oder zu manipulieren. Dies kann nicht nur finanzielle Schäden verursachen, sondern auch den Ruf eines Unternehmens nachhaltig schädigen.

Drittens sind Unternehmen gesetzlich dazu verpflichtet, die Sicherheit ihrer Informationen zu gewährleisten. Datenschutzgesetze wie die DSGVO legen klare Anforderungen fest, wie personenbezogene Daten geschützt werden müssen. Bei Verstößen drohen hohe Geldstrafen und rechtliche Konsequenzen.

Um IT-Sicherheit und Informationssicherheit zu gewährleisten, müssen Unternehmen verschiedene Maßnahmen ergreifen. Dazu gehören:

- Zugangskontrolle: Nur autorisierte Personen sollten Zugriff auf sensible Informationen haben. Dies kann durch starke Passwörter, Zwei-Faktor-Authentifizierung und Zugriffsbeschränkungen erreicht werden.

- Datensicherung: Regelmäßige Backups sind unerlässlich, um im Falle eines Datenverlusts wiederherstellen zu können.

- Netzwerksicherheit: Firewalls, Intrusion Detection Systems (IDS) und regelmäßige Aktualisierungen von Software und Betriebssystemen helfen dabei, das Netzwerk vor Angriffen zu schützen.

- Schulung der Mitarbeiter: Sensibilisierung der Mitarbeiter für Sicherheitsrisiken und Schulung in Bezug auf sichere Praktiken im Umgang mit Informationen sind von großer Bedeutung.

- Incident Response: Ein gut durchdachter Plan zur Reaktion auf Sicherheitsvorfälle ist wichtig, um schnell und effektiv auf Bedrohungen reagieren zu können.

IT-Sicherheit und Informationssicherheit sind keine einmaligen Aufgaben, sondern erfordern kontinuierliche Überwachung, Aktualisierung und Anpassung an neue Bedrohungen. Unternehmen sollten daher regelmäßige Sicherheitsaudits durchführen und ihre Sicherheitsmaßnahmen ständig verbessern.

In einer Welt, in der Informationen zu einer wertvollen Ressource geworden sind, ist es unerlässlich, dass Unternehmen die IT-Sicherheit und Informationssicherheit ernst nehmen. Nur durch den Schutz unserer Daten können wir das Vertrauen unserer Kunden wahren und unsere Geschäfte erfolgreich führen.

4 Häufig gestellte Fragen zur Informationssicherheit und IT-Sicherheit

- Was sind die 3 Grundsätze der Informationssicherheit?

- Was zählt zur IT-Sicherheit?

- Was ist mit Informationssicherheit gemeint?

- Was schützt Informationssicherheit?

Was sind die 3 Grundsätze der Informationssicherheit?

Die drei Grundsätze der Informationssicherheit sind: Vertraulichkeit, Integrität und Verfügbarkeit.

- Vertraulichkeit: Dieser Grundsatz bezieht sich darauf, dass Informationen nur von autorisierten Personen eingesehen werden dürfen. Vertrauliche Daten sollten vor unbefugtem Zugriff geschützt sein, sei es durch physische Sicherheitsmaßnahmen oder durch Verschlüsselungstechniken. Das Ziel ist es sicherzustellen, dass sensible Informationen nicht in falsche Hände geraten.

- Integrität: Die Integrität von Informationen bedeutet, dass diese korrekt, vollständig und unverändert bleiben. Es geht darum sicherzustellen, dass Daten nicht unbemerkt manipuliert oder verfälscht werden können. Maßnahmen wie digitale Signaturen und Hash-Funktionen werden eingesetzt, um die Integrität von Daten zu gewährleisten.

- Verfügbarkeit: Der Grundsatz der Verfügbarkeit bezieht sich darauf, dass Informationen jederzeit für autorisierte Benutzer zugänglich sein sollten. Es ist wichtig sicherzustellen, dass Systeme und Daten vor Ausfällen oder Störungen geschützt sind und kontinuierlich verfügbar bleiben. Dies kann durch regelmäßige Backups, redundante Systeme und Notfallpläne erreicht werden.

Diese drei Grundsätze der Informationssicherheit bilden die Grundlage für den Schutz von Informationen in Unternehmen und Organisationen. Indem sie Vertraulichkeit, Integrität und Verfügbarkeit gewährleisten, helfen sie dabei, Risiken zu minimieren und das Vertrauen in die Sicherheit von sensiblen Daten zu stärken.

Was zählt zur IT-Sicherheit?

IT-Sicherheit umfasst verschiedene Aspekte, die dazu beitragen, die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen und Daten zu gewährleisten. Hier sind einige wichtige Bereiche, die zur IT-Sicherheit gehören:

- Netzwerksicherheit: Dies beinhaltet den Schutz des Netzwerks vor unbefugtem Zugriff und Angriffen. Dazu gehören Firewalls, Intrusion Detection Systems (IDS), Virtual Private Networks (VPNs) und andere Sicherheitsmechanismen, um das Netzwerk vor externen Bedrohungen zu schützen.

- Systemsicherheit: Dies bezieht sich auf den Schutz von Betriebssystemen, Servern und Endgeräten vor Sicherheitsverletzungen. Hierzu gehören regelmäßige Updates von Software und Betriebssystemen, die Verwendung von Antivirenprogrammen und die Implementierung sicherer Konfigurationseinstellungen.

- Datensicherheit: Dies umfasst den Schutz sensibler Daten vor unbefugtem Zugriff oder Verlust. Maßnahmen wie Verschlüsselungstechniken, Zugriffskontrollen und Datensicherungsstrategien tragen dazu bei, die Vertraulichkeit und Integrität der Daten zu gewährleisten.

- Identitäts- und Zugangsmanagement: Dies beinhaltet die Verwaltung von Benutzerkonten, Berechtigungen und Zugriffsrechten innerhalb des Unternehmensnetzwerks. Durch eine effektive Identitäts- und Zugangsmanagementstrategie können unberechtigte Zugriffe auf sensible Informationen verhindert werden.

- Physische Sicherheit: Neben den digitalen Aspekten ist auch die physische Sicherheit von großer Bedeutung. Dies umfasst den Schutz von Serverräumen, Rechenzentren und anderen physischen Infrastrukturen, um unbefugten Zugriff oder Schäden an Hardwarekomponenten zu verhindern.

- Sicherheitsbewusstsein und Schulungen: Ein wichtiger Aspekt der IT-Sicherheit ist das Bewusstsein der Mitarbeiter für Sicherheitsrisiken und die Schulung in Bezug auf sichere Praktiken im Umgang mit Informationen. Regelmäßige Schulungen und Sensibilisierungskampagnen tragen dazu bei, das Sicherheitsbewusstsein zu stärken und Mitarbeiter zu befähigen, sicherheitsrelevante Situationen zu erkennen und angemessen darauf zu reagieren.

Diese Bereiche sind eng miteinander verbunden und ergänzen sich gegenseitig, um eine umfassende IT-Sicherheit zu gewährleisten. Unternehmen sollten eine ganzheitliche Herangehensweise an die IT-Sicherheit verfolgen, indem sie diese verschiedenen Aspekte berücksichtigen und entsprechende Maßnahmen ergreifen, um ihre Informationen und Systeme zu schützen.

Was ist mit Informationssicherheit gemeint?

Informationssicherheit bezieht sich auf den Schutz von Informationen vor unbefugtem Zugriff, Veränderung oder Zerstörung. Sie umfasst Maßnahmen, die ergriffen werden, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten.

Vertraulichkeit bedeutet, dass Informationen nur von autorisierten Personen eingesehen werden können und vor unbefugtem Zugriff geschützt sind. Dies kann durch Verschlüsselungstechniken und Zugriffskontrollen erreicht werden.

Integrität bezieht sich darauf, dass Informationen korrekt und unverändert bleiben. Es ist wichtig sicherzustellen, dass Daten während der Speicherung und Übertragung nicht manipuliert werden können.

Verfügbarkeit bedeutet, dass Informationen jederzeit zugänglich sind, wenn sie benötigt werden. Es müssen Maßnahmen ergriffen werden, um sicherzustellen, dass Systeme und Daten vor Ausfällen oder Störungen geschützt sind.

Zusätzlich zu diesen drei Hauptaspekten gibt es weitere Faktoren der Informationssicherheit wie Authentizität (Überprüfung der Identität von Personen oder Systemen), Nicht-Abstreitbarkeit (Nachweisbarkeit von Aktionen) und Verantwortlichkeit (Klärung der Verantwortlichkeiten im Umgang mit Informationen).

Informationssicherheit betrifft nicht nur elektronische Daten, sondern auch physische Dokumente oder mündliche Kommunikation. Unternehmen setzen verschiedene technische und organisatorische Maßnahmen ein, um die Informationssicherheit zu gewährleisten. Dazu gehören zum Beispiel Firewalls, Antivirensoftware, Zugriffskontrollen, Sicherheitsrichtlinien, Schulungen für Mitarbeiter und regelmäßige Sicherheitsaudits.

Die Bedeutung der Informationssicherheit liegt darin, dass Unternehmen und Organisationen ihre vertraulichen Informationen vor Verlust, Diebstahl oder Manipulation schützen können. Dies ist insbesondere in einer zunehmend vernetzten und digitalen Welt von großer Bedeutung, in der Cyberangriffe und Datenverstöße häufig auftreten. Durch den Schutz der Informationen können Unternehmen das Vertrauen ihrer Kunden wahren, rechtliche Anforderungen erfüllen und ihre Geschäftsprozesse effektiv durchführen.

Was schützt Informationssicherheit?

Informationssicherheit wird durch eine Kombination verschiedener Schutzmaßnahmen gewährleistet. Hier sind einige wichtige Aspekte, die zur Sicherheit von Informationen beitragen:

- Zugangskontrolle: Die Kontrolle des Zugriffs auf Informationen ist entscheidend. Dies beinhaltet die Vergabe von Berechtigungen und Zugriffsrechten basierend auf den Rollen und Verantwortlichkeiten der Benutzer. Starke Passwörter, Zwei-Faktor-Authentifizierung und andere Mechanismen zur Identitätsprüfung helfen dabei, den Zugriff auf sensible Informationen zu beschränken.

- Verschlüsselung: Durch die Verschlüsselung von Daten können diese vor unerlaubtem Zugriff geschützt werden. Verschlüsselungsalgorithmen wandeln verständliche Daten in eine unverständliche Form um, die nur mit dem richtigen Entschlüsselungsschlüssel wieder lesbar gemacht werden kann.

- Datensicherung: Regelmäßige Backups sind ein wichtiger Schutzmechanismus gegen Datenverluste durch Hardwarefehler, Softwareprobleme oder Cyberangriffe. Durch das regelmäßige Erstellen von Backups können verlorene oder beschädigte Daten wiederhergestellt werden.

- Netzwerksicherheit: Firewall-Systeme, Intrusion Detection Systems (IDS) und Intrusion Prevention Systems (IPS) helfen dabei, Netzwerke vor unbefugtem Zugriff und schädlichen Aktivitäten zu schützen. Regelmäßige Aktualisierungen von Software und Betriebssystemen sind ebenfalls wichtig, um Sicherheitslücken zu schließen.

- Physische Sicherheit: Informationen müssen nicht nur digital, sondern auch physisch geschützt werden. Dies beinhaltet den Zugang zu Serverräumen, die sichere Aufbewahrung von Datenträgern und die Vernichtung von vertraulichen Dokumenten.

- Schulung und Sensibilisierung: Mitarbeiter sollten für Sicherheitsrisiken sensibilisiert werden und über bewährte Verfahren im Umgang mit Informationen geschult werden. Dies umfasst Themen wie sichere Passwortverwendung, Phishing-Erkennung, Social Engineering und den Umgang mit sensiblen Daten.

- Incident Response: Ein gut durchdachter Plan zur Reaktion auf Sicherheitsvorfälle ist wichtig, um schnell und effektiv auf Bedrohungen reagieren zu können. Dies beinhaltet die Identifizierung von Vorfällen, die Eindämmung des Schadens, die forensische Untersuchung und die Wiederherstellung der Systeme.

Diese Schutzmaßnahmen arbeiten zusammen, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen zu gewährleisten. Es ist wichtig zu beachten, dass Informationssicherheit ein fortlaufender Prozess ist und regelmäßige Überprüfungen sowie Anpassungen an neue Bedrohungen erfordert.