Die Datenschutz-Grundverordnung (DSGVO) der EU: Was Sie wissen müssen

Die Datenschutz-Grundverordnung (DSGVO) der Europäischen Union ist eine wegweisende Regelung, die am 25. Mai 2018 in Kraft getreten ist. Sie hat das Ziel, den Schutz personenbezogener Daten zu stärken und die Rechte von EU-Bürgern in Bezug auf ihre Privatsphäre zu stärken.

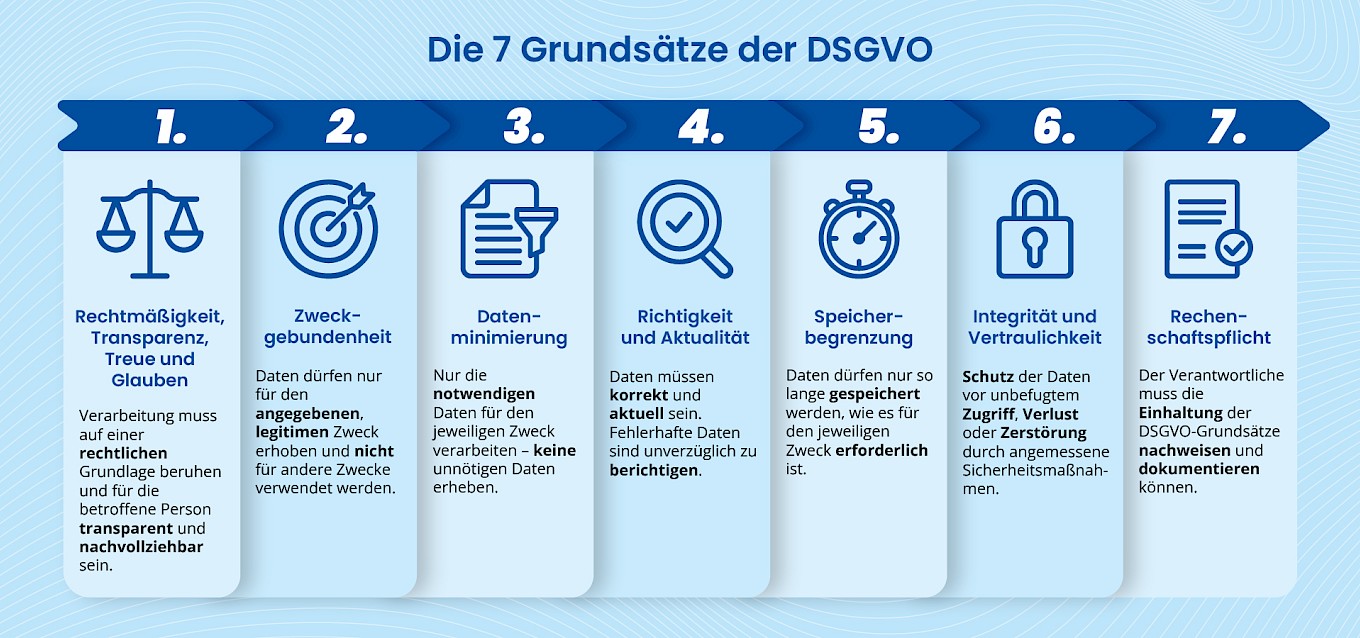

Die DSGVO legt strenge Anforderungen an Unternehmen und Organisationen fest, die personenbezogene Daten verarbeiten. Dazu gehören Maßnahmen wie die Einholung expliziter Einwilligungen zur Datennutzung, die Sicherstellung angemessener Sicherheitsvorkehrungen zum Schutz von Daten sowie die Gewährleistung der Transparenz bei der Verarbeitung personenbezogener Informationen.

Eine zentrale Bestimmung der DSGVO ist das Recht auf informationelle Selbstbestimmung, das es Bürgern ermöglicht, Kontrolle über ihre eigenen Daten auszuüben. Unternehmen müssen sicherstellen, dass sie nur die Daten sammeln und nutzen, die für den jeweiligen Zweck erforderlich sind, und sie müssen sicherstellen, dass diese Daten sicher aufbewahrt werden.

Verstöße gegen die DSGVO können zu erheblichen Geldstrafen führen, daher ist es für Unternehmen von entscheidender Bedeutung, sich an die Vorschriften zu halten und sicherzustellen, dass ihre Datenverarbeitungspraktiken den Anforderungen entsprechen.

In einer zunehmend digitalen Welt mit einem ständig wachsenden Datenvolumen gewinnt der Schutz personenbezogener Informationen immer mehr an Bedeutung. Die DSGVO bietet einen klaren rechtlichen Rahmen für den Umgang mit persönlichen Daten und trägt dazu bei, das Vertrauen der Bürger in digitale Dienste zu stärken.

Es ist wichtig für Unternehmen und Organisationen, sich mit den Bestimmungen der DSGVO vertraut zu machen und sicherzustellen, dass sie entsprechende Maßnahmen ergreifen, um die Datenschutzstandards einzuhalten. Nur durch eine konsequente Umsetzung dieser Vorschriften können wir eine sichere und vertrauenswürdige digitale Zukunft gewährleisten.

Häufig gestellte Fragen zur EU-DSGVO (Datenschutz-Grundverordnung)

- Was bedeutet EU GDPR?

- Sind GDPR und DSGVO das Gleiche?

- Gibt es in der EU Regelungen zum Datenschutz?

- Ist die DSGVO europaweit?

- Was sind personenbezogene Daten Europa EU?

- Was is GDPR?

- Ist GDPR und DSGVO das gleiche?

Was bedeutet EU GDPR?

Die EU-Datenschutz-Grundverordnung (DSGVO) ist eine wegweisende Datenschutzregelung, die am 25. Mai 2018 in Kraft getreten ist. Sie gilt in allen EU-Mitgliedstaaten und regelt den Umgang mit personenbezogenen Daten, um die Privatsphäre und Datenschutzrechte der Bürger zu stärken. Die EU-GDPR legt strenge Anforderungen an Unternehmen und Organisationen fest, wenn es um die Verarbeitung von personenbezogenen Daten geht, und sieht empfindliche Geldstrafen für Verstöße vor. Es ist wichtig, dass Unternehmen sich mit den Bestimmungen der EU-GDPR vertraut machen und sicherstellen, dass sie die erforderlichen Maßnahmen ergreifen, um die Datenschutzstandards einzuhalten.

Sind GDPR und DSGVO das Gleiche?

Eine häufig gestellte Frage im Zusammenhang mit der Datenschutz-Grundverordnung (DSGVO) der Europäischen Union ist, ob GDPR und DSGVO dasselbe sind. Die Antwort darauf lautet ja. GDPR steht für General Data Protection Regulation, was die englische Bezeichnung für die DSGVO ist. Beide Begriffe beziehen sich auf dieselbe Datenschutzverordnung, die am 25. Mai 2018 in Kraft getreten ist und die Regeln für den Schutz personenbezogener Daten in der EU festlegt. Obwohl die Begriffe unterschiedlich klingen mögen, handelt es sich bei GDPR und DSGVO um Synonyme für dieselbe gesetzliche Regelung zur Stärkung des Datenschutzes und der Privatsphäre von EU-Bürgern.

Gibt es in der EU Regelungen zum Datenschutz?

Ja, in der Europäischen Union gibt es umfassende Regelungen zum Datenschutz, die durch die Datenschutz-Grundverordnung (DSGVO) harmonisiert und gestärkt wurden. Die DSGVO legt einheitliche Standards für den Umgang mit personenbezogenen Daten fest und verpflichtet Unternehmen und Organisationen dazu, die Privatsphäre und Rechte der Bürger zu schützen. Diese Verordnung hat das Ziel, den Schutz personenbezogener Daten zu verbessern und die Transparenz bei der Datenverarbeitung zu erhöhen. Unternehmen müssen sicherstellen, dass sie die Bestimmungen der DSGVO einhalten, um Geldstrafen und rechtliche Konsequenzen zu vermeiden.

Ist die DSGVO europaweit?

Ja, die Datenschutz-Grundverordnung (DSGVO) gilt europaweit. Sie ist eine einheitliche Regelung der Europäischen Union, die am 25. Mai 2018 in Kraft getreten ist und in allen Mitgliedstaaten der EU Anwendung findet. Die DSGVO harmonisiert die Datenschutzgesetze innerhalb der EU und gewährleistet einen einheitlichen Schutz personenbezogener Daten für alle Bürgerinnen und Bürger in Europa. Unternehmen und Organisationen, die in der EU tätig sind oder personenbezogene Daten von EU-Bürgern verarbeiten, müssen sich an die Bestimmungen der DSGVO halten, unabhängig davon, wo sie ihren Hauptsitz haben. Damit trägt die DSGVO dazu bei, den Datenschutz auf europäischer Ebene zu stärken und das Vertrauen in den Umgang mit persönlichen Informationen zu fördern.

Was sind personenbezogene Daten Europa EU?

Personenbezogene Daten im Sinne der Datenschutz-Grundverordnung (DSGVO) der Europäischen Union sind alle Informationen, die sich auf eine identifizierte oder identifizierbare natürliche Person beziehen. Dazu gehören Daten wie Namen, Adressen, Telefonnummern, E-Mail-Adressen, IP-Adressen, biometrische Daten und vieles mehr. Auch sensiblere Informationen wie Gesundheitsdaten, religiöse Überzeugungen oder politische Meinungen fallen unter den Begriff personenbezogene Daten. Der Schutz dieser Daten ist von entscheidender Bedeutung, da sie die Privatsphäre und die Rechte der betroffenen Personen schützen sollen. Die DSGVO legt klare Regeln fest, wie personenbezogene Daten erhoben, verarbeitet und gespeichert werden dürfen, um sicherzustellen, dass sie angemessen geschützt sind und nur für legitime Zwecke verwendet werden.

Was is GDPR?

Die Datenschutz-Grundverordnung (DSGVO) der Europäischen Union, auch bekannt als General Data Protection Regulation (GDPR), ist eine umfassende Datenschutzgesetzgebung, die am 25. Mai 2018 in Kraft getreten ist. Sie legt strenge Regeln für die Verarbeitung personenbezogener Daten fest, um die Privatsphäre und die Rechte der Bürger in der EU zu schützen. Die GDPR verlangt von Unternehmen und Organisationen, transparent mit personenbezogenen Daten umzugehen, die Zustimmung der Betroffenen einzuholen und angemessene Sicherheitsmaßnahmen zu ergreifen. Verstöße gegen die GDPR können zu hohen Geldstrafen führen, weshalb es wichtig ist, dass Unternehmen sich mit den Bestimmungen vertraut machen und diese konsequent einhalten.

Ist GDPR und DSGVO das gleiche?

Eine häufig gestellte Frage im Zusammenhang mit der Datenschutz-Grundverordnung (DSGVO) der Europäischen Union ist, ob GDPR und DSGVO dasselbe sind. Die Antwort darauf ist ja, sie beziehen sich auf dasselbe Regelwerk. GDPR steht für General Data Protection Regulation und ist die englische Bezeichnung für die DSGVO. Beide Begriffe werden synonym verwendet, um die EU-Verordnung zur Stärkung des Datenschutzes und der Privatsphäre von Personen zu beschreiben. Es handelt sich also um unterschiedliche Bezeichnungen für dieselbe rechtliche Regelung im Bereich des Datenschutzes in der EU.