Datenschutz Beratungsstelle: Expertenhilfe für den sicheren Umgang mit Daten

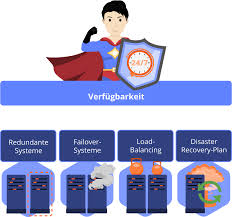

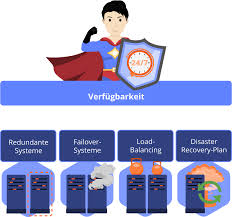

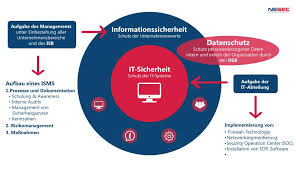

Die Datenschutz Beratungsstelle ist eine wichtige Anlaufstelle für Unternehmen und Organisationen, die ihre Datenschutzpraktiken verbessern und gesetzeskonform gestalten möchten. In einer Zeit, in der Daten zu einem entscheidenden Unternehmensvermögen geworden sind, ist es unerlässlich, den Schutz und die Sicherheit dieser sensiblen Informationen zu gewährleisten.

Die Experten der Datenschutz Beratungsstelle verfügen über umfassendes Fachwissen im Bereich Datenschutz und -sicherheit. Sie unterstützen Unternehmen dabei, Datenschutzrichtlinien zu entwickeln, Risiken zu identifizieren und Maßnahmen zur Einhaltung gesetzlicher Vorschriften zu implementieren. Durch individuelle Beratung und maßgeschneiderte Lösungen helfen sie ihren Kunden, datenschutzrechtliche Anforderungen zu erfüllen und Datenschutzverletzungen vorzubeugen.

Die Datenschutz Beratungsstelle bietet eine Vielzahl von Dienstleistungen an, darunter Datenschutz-Audits, Schulungen für Mitarbeiter im Umgang mit personenbezogenen Daten, Erstellung von Verarbeitungsverzeichnissen sowie Unterstützung bei der Umsetzung der EU-Datenschutz-Grundverordnung (DSGVO). Durch regelmäßige Updates über gesetzliche Änderungen und Entwicklungen im Bereich Datenschutz sorgen sie dafür, dass ihre Kunden stets auf dem neuesten Stand sind.

Ein effektives Datenmanagement ist nicht nur ein rechtlicher Erfordernis, sondern auch ein wichtiger Bestandteil des Vertrauensaufbaus zwischen Unternehmen und ihren Kunden. Indem Unternehmen sicherstellen, dass die Privatsphäre ihrer Kunden respektiert wird und ihre Daten geschützt sind, können sie langfristige Beziehungen aufbauen und das Vertrauen in ihre Marke stärken.

Wenn auch Sie die Sicherheit Ihrer Daten verbessern möchten oder Unterstützung bei der Umsetzung datenschutzrechtlicher Bestimmungen benötigen, zögern Sie nicht, die Dienste einer Datenschutz Beratungsstelle in Anspruch zu nehmen. Denn nur durch einen verantwortungsvollen Umgang mit Daten können Unternehmen langfristigen Erfolg sicherstellen.

Häufig gestellte Fragen zur Datenschutz Beratungsstelle: Dienstleistungen, Unterstützung bei der DSGVO, Vorteile für Unternehmen, Entwicklung von Richtlinien und Durchführung von Audits.

- Welche Dienstleistungen bietet die Datenschutz Beratungsstelle an?

- Wie kann die Datenschutz Beratungsstelle Unternehmen bei der Umsetzung der DSGVO unterstützen?

- Welche Vorteile bringt die Zusammenarbeit mit einer Datenschutz Beratungsstelle für mein Unternehmen?

- Wie gehen Experten der Datenschutz Beratungsstelle bei der Entwicklung von Datenschutzrichtlinien vor?

- Welche Schritte sind notwendig, um eine Datenschutz-Audit durch die Datenschutz Beratungsstelle durchzuführen?

Welche Dienstleistungen bietet die Datenschutz Beratungsstelle an?

Die Datenschutz Beratungsstelle bietet eine Vielzahl von Dienstleistungen an, um Unternehmen und Organisationen bei der Verbesserung ihrer Datenschutzpraktiken zu unterstützen. Dazu gehören Datenschutz-Audits zur Überprüfung bestehender Prozesse, Schulungen für Mitarbeiter im Umgang mit personenbezogenen Daten, die Erstellung von Verarbeitungsverzeichnissen sowie die Unterstützung bei der Umsetzung der EU-Datenschutz-Grundverordnung (DSGVO). Durch individuelle Beratung und maßgeschneiderte Lösungen helfen die Experten der Datenschutz Beratungsstelle ihren Kunden dabei, datenschutzrechtliche Anforderungen zu erfüllen und ein hohes Maß an Sicherheit für ihre sensiblen Informationen zu gewährleisten.

Wie kann die Datenschutz Beratungsstelle Unternehmen bei der Umsetzung der DSGVO unterstützen?

Die Datenschutz Beratungsstelle kann Unternehmen bei der Umsetzung der Datenschutz-Grundverordnung (DSGVO) auf vielfältige Weise unterstützen. Dazu gehören die Entwicklung und Implementierung datenschutzkonformer Richtlinien und Prozesse, die Durchführung von Datenschutz-Audits zur Identifizierung von Schwachstellen, die Schulung von Mitarbeitern im Umgang mit personenbezogenen Daten sowie die Erstellung von Verarbeitungsverzeichnissen. Darüber hinaus bietet die Beratungsstelle regelmäßige Updates zu gesetzlichen Änderungen und unterstützt Unternehmen dabei, ihre Datenschutzpraktiken kontinuierlich an aktuelle Anforderungen anzupassen. Durch maßgeschneiderte Lösungen und individuelle Beratung trägt die Datenschutz Beratungsstelle dazu bei, dass Unternehmen die DSGVO-Vorgaben effektiv umsetzen und somit den Schutz personenbezogener Daten gewährleisten können.

Welche Vorteile bringt die Zusammenarbeit mit einer Datenschutz Beratungsstelle für mein Unternehmen?

Die Zusammenarbeit mit einer Datenschutz Beratungsstelle bietet Ihrem Unternehmen zahlreiche Vorteile. Durch die Expertise und das Fachwissen der Beratungsstelle können Sie sicherstellen, dass Ihre Datenschutzpraktiken den gesetzlichen Anforderungen entsprechen. Dies minimiert das Risiko von Datenschutzverletzungen und damit verbundenen rechtlichen Konsequenzen. Darüber hinaus hilft eine Datenschutz Beratungsstelle Ihnen, das Vertrauen Ihrer Kunden zu stärken, da sie sehen, dass Sie ihre Daten verantwortungsbewusst schützen. Die individuelle Beratung und maßgeschneiderten Lösungen unterstützen Ihr Unternehmen dabei, effektive Datenschutzrichtlinien zu implementieren und somit langfristig den Wert Ihrer Daten zu sichern.

Wie gehen Experten der Datenschutz Beratungsstelle bei der Entwicklung von Datenschutzrichtlinien vor?

Die Experten der Datenschutz Beratungsstelle gehen bei der Entwicklung von Datenschutzrichtlinien äußerst strukturiert und sorgfältig vor. Zunächst analysieren sie die spezifischen Anforderungen und Gegebenheiten des Unternehmens oder der Organisation, um ein maßgeschneidertes Konzept zu erstellen. Dabei berücksichtigen sie relevante gesetzliche Vorschriften wie die DSGVO und andere datenschutzrechtliche Bestimmungen. Anschließend identifizieren sie potenzielle Risiken im Umgang mit personenbezogenen Daten und erarbeiten geeignete Schutzmaßnahmen, um Datenschutzverletzungen vorzubeugen. Durch enge Zusammenarbeit mit den Verantwortlichen im Unternehmen stellen sie sicher, dass die Datenschutzrichtlinien praxisnah umgesetzt werden können und einen effektiven Schutz der Daten gewährleisten.

Welche Schritte sind notwendig, um eine Datenschutz-Audit durch die Datenschutz Beratungsstelle durchzuführen?

Um ein Datenschutz-Audit durch die Datenschutz Beratungsstelle durchführen zu lassen, sind mehrere Schritte erforderlich. Zunächst erfolgt eine eingehende Analyse der bestehenden Datenschutzpraktiken und -richtlinien des Unternehmens. Anschließend werden potenzielle Risiken identifiziert und bewertet, um Schwachstellen aufzudecken. Die Experten der Datenschutz Beratungsstelle entwickeln dann individuelle Maßnahmen und Empfehlungen zur Verbesserung des Datenschutzniveaus und zur Einhaltung gesetzlicher Vorschriften. Nach Abschluss des Audits erhalten die Unternehmen einen detaillierten Bericht mit Handlungsempfehlungen, um ihre Datenschutzstandards zu optimieren und datenschutzrechtliche Anforderungen zu erfüllen.