Bundesamt für IT-Sicherheit: Schutz vor digitalen Bedrohungen

Das Bundesamt für IT-Sicherheit (BSI) ist eine zentrale Institution in Deutschland, die sich der Aufgabe widmet, die Informationstechnologie des Landes vor digitalen Bedrohungen zu schützen. Mit dem stetig wachsenden Einsatz von Technologie in allen Lebensbereichen ist der Schutz sensibler Daten und Infrastrukturen von entscheidender Bedeutung.

Das BSI fungiert als Kompetenzzentrum für Fragen der IT-Sicherheit und arbeitet eng mit Regierungsstellen, Unternehmen und Bürgern zusammen, um ein hohes Maß an Sicherheit im digitalen Raum zu gewährleisten. Durch Analyse von Sicherheitsrisiken, Entwicklung von Standards und Empfehlungen sowie Bereitstellung von Informationen und Schulungen spielt das BSI eine wichtige Rolle bei der Stärkung der Cyberabwehr in Deutschland.

Ein zentraler Aspekt der Arbeit des BSI ist die Sensibilisierung für IT-Sicherheit. Mit gezielten Kampagnen und Initiativen informiert das Amt über aktuelle Bedrohungen wie Cyberangriffe, Datendiebstahl oder Malware-Infektionen und gibt Tipps zur Prävention. Durch Aufklärung und Aufklärungsarbeit trägt das BSI dazu bei, das Bewusstsein für die Notwendigkeit eines sicheren Umgangs mit Technologie zu schärfen.

Darüber hinaus arbeitet das BSI eng mit internationalen Partnern zusammen, um Best Practices im Bereich der IT-Sicherheit auszutauschen und gemeinsame Lösungsansätze zu entwickeln. Die Vernetzung auf globaler Ebene ist entscheidend, um den Herausforderungen einer zunehmend vernetzten Welt effektiv begegnen zu können.

Insgesamt spielt das Bundesamt für IT-Sicherheit eine unverzichtbare Rolle im Schutz der digitalen Infrastruktur Deutschlands. Durch seine Expertise, Kooperationen und präventiven Maßnahmen leistet das BSI einen wichtigen Beitrag zur Sicherheit im digitalen Zeitalter.

Häufig gestellte Fragen zum Bundesamt für IT-Sicherheit (BSI) und dessen Aufgaben und Rollen in der IT-Sicherheit in Deutschland

- Was ist das Bundesamt für IT-Sicherheit (BSI) und welche Aufgaben hat es?

- Welche Rolle spielt das BSI bei der Sicherung der Informationstechnologie in Deutschland?

- Wie arbeitet das BSI mit Regierungsstellen, Unternehmen und Bürgern zusammen?

- Warum ist die Sensibilisierung für IT-Sicherheit eine wichtige Aufgabe des BSI?

- Welche Maßnahmen ergreift das BSI, um vor Cyberbedrohungen zu schützen?

- Wie trägt das BSI zur internationalen Zusammenarbeit im Bereich der IT-Sicherheit bei?

- Welchen Beitrag leistet das Bundesamt für IT-Sicherheit zur Sicherheit im digitalen Zeitalter?

Was ist das Bundesamt für IT-Sicherheit (BSI) und welche Aufgaben hat es?

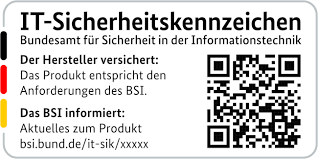

Das Bundesamt für IT-Sicherheit (BSI) ist eine bedeutende Institution in Deutschland, die sich mit der Sicherheit von Informationstechnologie befasst. Es fungiert als zentrales Kompetenzzentrum und hat die Aufgabe, die digitale Infrastruktur des Landes vor verschiedenen Bedrohungen zu schützen. Zu den Hauptaufgaben des BSI gehören die Analyse von Sicherheitsrisiken, die Entwicklung von Standards und Empfehlungen im Bereich der IT-Sicherheit sowie die Sensibilisierung der Öffentlichkeit für Cyberbedrohungen. Durch enge Zusammenarbeit mit Regierungsstellen, Unternehmen und Bürgern spielt das BSI eine entscheidende Rolle bei der Stärkung der Cyberabwehr in Deutschland.

Welche Rolle spielt das BSI bei der Sicherung der Informationstechnologie in Deutschland?

Das Bundesamt für IT-Sicherheit (BSI) spielt eine zentrale Rolle bei der Sicherung der Informationstechnologie in Deutschland. Als Kompetenzzentrum für IT-Sicherheit arbeitet das BSI daran, die digitale Infrastruktur des Landes vor Bedrohungen zu schützen und ein hohes Maß an Sicherheit im digitalen Raum zu gewährleisten. Durch Analyse von Sicherheitsrisiken, Entwicklung von Standards, Sensibilisierungskampagnen und enge Zusammenarbeit mit Regierungsstellen, Unternehmen und Bürgern trägt das BSI dazu bei, die Cyberabwehr in Deutschland zu stärken und das Bewusstsein für die Notwendigkeit eines sicheren Umgangs mit Technologie zu fördern.

Wie arbeitet das BSI mit Regierungsstellen, Unternehmen und Bürgern zusammen?

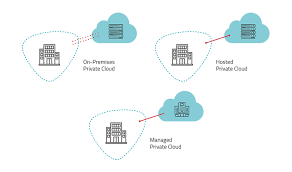

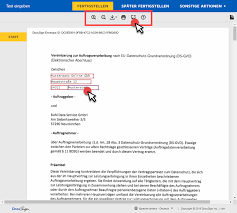

Das Bundesamt für IT-Sicherheit (BSI) arbeitet eng mit Regierungsstellen, Unternehmen und Bürgern zusammen, um ein umfassendes Maß an IT-Sicherheit zu gewährleisten. In Zusammenarbeit mit Regierungsstellen entwickelt das BSI Richtlinien, Standards und Empfehlungen für den Schutz sensibler Informationen und Infrastrukturen. Mit Unternehmen kooperiert das BSI bei der Analyse von Sicherheitsrisiken, der Implementierung von Sicherheitsmaßnahmen und der Sensibilisierung für IT-Sicherheitsthemen. Gegenüber Bürgern informiert das BSI über aktuelle Bedrohungen im digitalen Raum, bietet Schulungen und gibt praktische Tipps zum Schutz vor Cyberangriffen. Durch diese vielfältigen Kooperationen trägt das BSI dazu bei, die IT-Sicherheit in Deutschland kontinuierlich zu stärken und ein Bewusstsein für die Bedeutung eines sicheren Umgangs mit Technologie zu schaffen.

Warum ist die Sensibilisierung für IT-Sicherheit eine wichtige Aufgabe des BSI?

Die Sensibilisierung für IT-Sicherheit ist eine wichtige Aufgabe des Bundesamts für IT-Sicherheit (BSI), da ein Großteil der digitalen Bedrohungen durch menschliches Verhalten verursacht wird. Indem das BSI über aktuelle Risiken informiert und Tipps zur Prävention gibt, trägt es dazu bei, das Bewusstsein für die Notwendigkeit eines sicheren Umgangs mit Technologie zu schärfen. Durch gezielte Aufklärungskampagnen können Nutzer sensibilisiert werden, um Risiken wie Cyberangriffe, Datendiebstahl und Malware-Infektionen zu minimieren. Die Sensibilisierung für IT-Sicherheit ist somit ein entscheidender Schritt, um die digitale Resilienz von Unternehmen, Behörden und Bürgern zu stärken und die Sicherheit im digitalen Raum nachhaltig zu verbessern.

Welche Maßnahmen ergreift das BSI, um vor Cyberbedrohungen zu schützen?

Das Bundesamt für IT-Sicherheit (BSI) ergreift eine Vielzahl von Maßnahmen, um vor Cyberbedrohungen zu schützen. Dazu gehört die kontinuierliche Analyse von Sicherheitsrisiken, um potenzielle Schwachstellen frühzeitig zu identifizieren und zu beheben. Das BSI entwickelt auch Standards und Empfehlungen für sichere IT-Systeme und -Prozesse, die von Regierungsstellen, Unternehmen und Bürgern umgesetzt werden können. Darüber hinaus informiert das BSI mit gezielten Kampagnen und Schulungen über aktuelle Bedrohungen und gibt praktische Tipps zur Prävention. Durch enge Zusammenarbeit mit nationalen und internationalen Partnern stärkt das BSI die Cyberabwehr in Deutschland und trägt dazu bei, die digitale Infrastruktur des Landes sicherer zu machen.

Wie trägt das BSI zur internationalen Zusammenarbeit im Bereich der IT-Sicherheit bei?

Das Bundesamt für IT-Sicherheit (BSI) trägt zur internationalen Zusammenarbeit im Bereich der IT-Sicherheit auf vielfältige Weise bei. Durch den regelmäßigen Austausch von Informationen, Best Practices und Erfahrungen mit anderen Ländern und Organisationen fördert das BSI die Entwicklung gemeinsamer Standards und Strategien zur Bewältigung globaler Sicherheitsherausforderungen. Zudem engagiert sich das BSI in internationalen Gremien und Arbeitsgruppen, um an der Gestaltung von Richtlinien und Maßnahmen zur Stärkung der Cyberabwehr weltweit mitzuwirken. Durch diese aktive Teilnahme an der internationalen Zusammenarbeit leistet das BSI einen wichtigen Beitrag zur Schaffung eines sichereren digitalen Umfelds auf globaler Ebene.

Welchen Beitrag leistet das Bundesamt für IT-Sicherheit zur Sicherheit im digitalen Zeitalter?

Das Bundesamt für IT-Sicherheit (BSI) leistet einen entscheidenden Beitrag zur Sicherheit im digitalen Zeitalter, indem es als zentrale Institution in Deutschland umfassende Maßnahmen zur Abwehr von Cyberbedrohungen ergreift. Durch die Analyse von Sicherheitsrisiken, die Entwicklung von Standards und Empfehlungen sowie gezielte Sensibilisierungskampagnen trägt das BSI dazu bei, die digitale Infrastruktur des Landes vor Angriffen zu schützen. Die enge Zusammenarbeit mit Regierungsstellen, Unternehmen und Bürgern ermöglicht es dem BSI, effektive Lösungen zu entwickeln und das Bewusstsein für die Bedeutung der IT-Sicherheit zu stärken. Durch seine Expertise und proaktiven Maßnahmen spielt das BSI eine wichtige Rolle dabei, Deutschland vor den vielfältigen Gefahren im digitalen Raum zu schützen und eine sichere Nutzung von Informationstechnologie zu gewährleisten.