Informationssicherheits-Managementsystem: Die Grundlage für den Schutz sensibler Daten

Ein Informationssicherheits-Managementsystem (ISMS) ist ein unverzichtbares Instrument für Organisationen, um die Sicherheit ihrer sensiblen Informationen zu gewährleisten. In einer Zeit, in der Daten zu einem der wertvollsten Vermögenswerte gehören und Cyberbedrohungen ständig zunehmen, ist es entscheidend, angemessene Maßnahmen zu ergreifen, um die Vertraulichkeit, Integrität und Verfügbarkeit von Informationen sicherzustellen.

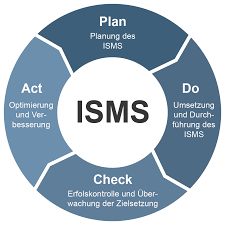

Ein ISMS definiert den Rahmen für die systematische Verwaltung von Informationssicherheit innerhalb einer Organisation. Es umfasst Richtlinien, Verfahren und Prozesse, die darauf abzielen, Risiken zu identifizieren, zu bewerten und zu behandeln. Indem klare Verantwortlichkeiten festgelegt werden und ein kontinuierlicher Verbesserungsprozess implementiert wird, kann ein ISMS dazu beitragen, Sicherheitslücken zu schließen und Schwachstellen zu minimieren.

Zu den Schlüsselelementen eines Informationssicherheits-Managementsystems gehören:

- Risikobewertung: Identifizierung von potenziellen Bedrohungen für die Informationssicherheit und Bewertung ihres Ausmaßes.

- Sicherheitsrichtlinien: Festlegung von klaren Regeln und Verfahren zur Sicherung von Informationen.

- Schulung und Sensibilisierung: Schulung der Mitarbeiter über sichere Praktiken im Umgang mit sensiblen Daten.

- Überwachung und Kontrolle: Implementierung von Überwachungsmechanismen zur Erkennung von Sicherheitsvorfällen.

- Kontinuierliche Verbesserung: Regelmäßige Überprüfung des ISMS zur Identifizierung von Optimierungspotenzialen.

Durch die Implementierung eines Informationssicherheits-Managementsystems können Organisationen nicht nur ihre Compliance mit gesetzlichen Vorschriften nachweisen, sondern auch das Vertrauen ihrer Kunden stärken. Ein wirksames ISMS trägt dazu bei, Reputationsschäden durch Datenschutzverletzungen zu vermeiden und das Risiko finanzieller Verluste aufgrund von Sicherheitsvorfällen zu minimieren.

Insgesamt ist ein Informationssicherheits-Managementsystem ein wesentlicher Bestandteil jeder Organisation, die den Schutz sensibler Daten ernst nimmt. Indem klare Strukturen geschaffen werden und kontinuierliche Anstrengungen unternommen werden, um Informationssicherheit als integralen Bestandteil des Geschäftsbetriebs zu etablieren, können Unternehmen ihre Widerstandsfähigkeit gegenüber Cyberbedrohungen stärken und langfristigen Erfolg sicherstellen.

7 Tipps für ein effektives Informationssicherheits-Managementsystem

- Definieren Sie klare Richtlinien und Verfahren zur Informationssicherheit.

- Führen Sie regelmäßige Risikobewertungen durch, um Schwachstellen zu identifizieren.

- Schulen Sie Mitarbeiter kontinuierlich im Umgang mit Informationssicherheit.

- Stellen Sie sicher, dass Zugriffsrechte angemessen vergeben und überwacht werden.

- Implementieren Sie Sicherheitsmaßnahmen wie Firewalls und Verschlüsselungstechnologien.

- Sichern Sie regelmäßige Backups Ihrer Daten, um diese im Notfall wiederherstellen zu können.

- Überprüfen Sie Ihr Informationssicherheitsmanagementsystem regelmäßig auf Wirksamkeit und passen es bei Bedarf an.

Definieren Sie klare Richtlinien und Verfahren zur Informationssicherheit.

Ein wesentlicher Aspekt bei der Implementierung eines Informationssicherheits-Managementsystems ist die Definition klarer Richtlinien und Verfahren zur Informationssicherheit. Durch die Festlegung von klaren Regeln und Vorgaben schaffen Organisationen eine klare Struktur, die es Mitarbeitern ermöglicht, angemessen auf Sicherheitsanforderungen zu reagieren. Diese Richtlinien dienen als Leitfaden für den sicheren Umgang mit sensiblen Informationen und legen fest, welche Maßnahmen ergriffen werden müssen, um potenzielle Risiken zu minimieren. Indem klare Richtlinien und Verfahren etabliert werden, können Unternehmen sicherstellen, dass Informationssicherheit nicht dem Zufall überlassen wird, sondern systematisch und effektiv gemanagt wird.

Führen Sie regelmäßige Risikobewertungen durch, um Schwachstellen zu identifizieren.

Es ist entscheidend, regelmäßige Risikobewertungen im Rahmen des Informationssicherheits-Managementsystems durchzuführen, um potenzielle Schwachstellen zu identifizieren und angemessene Gegenmaßnahmen zu ergreifen. Durch eine systematische Analyse von Risiken können Organisationen frühzeitig auf Sicherheitslücken hinweisen und proaktiv Maßnahmen zur Risikominderung einleiten. Auf diese Weise können potenzielle Bedrohungen erkannt und behoben werden, bevor sie zu ernsthaften Sicherheitsvorfällen führen. Die regelmäßige Überprüfung und Aktualisierung der Risikobewertungen gewährleistet eine kontinuierliche Verbesserung der Informationssicherheit und trägt dazu bei, die Integrität und Vertraulichkeit sensibler Daten zu schützen.

Schulen Sie Mitarbeiter kontinuierlich im Umgang mit Informationssicherheit.

Ein wesentlicher Aspekt eines Informationssicherheits-Managementsystems ist die kontinuierliche Schulung der Mitarbeiter im Umgang mit Informationssicherheit. Indem Mitarbeiter regelmäßig über aktuelle Bedrohungen, sichere Praktiken und interne Richtlinien informiert werden, können sie dazu beitragen, Sicherheitsrisiken zu minimieren und das Bewusstsein für den Schutz sensibler Daten zu stärken. Durch Schulungsmaßnahmen werden Mitarbeiter befähigt, potenzielle Sicherheitsbedrohungen frühzeitig zu erkennen und angemessen darauf zu reagieren, was letztendlich zur Stärkung der gesamten Informationssicherheitskultur in der Organisation beiträgt.

Stellen Sie sicher, dass Zugriffsrechte angemessen vergeben und überwacht werden.

Es ist von entscheidender Bedeutung, sicherzustellen, dass Zugriffsrechte im Rahmen eines Informationssicherheits-Managementsystems angemessen vergeben und überwacht werden. Indem nur autorisierten Personen Zugriff auf sensible Daten gewährt wird und die Zugriffe kontinuierlich überwacht werden, können potenzielle Sicherheitsrisiken minimiert werden. Durch eine klare Definition von Zugriffsrechten und regelmäßige Überprüfungen wird sichergestellt, dass Informationen nur von berechtigten Personen eingesehen oder bearbeitet werden können, was die Vertraulichkeit und Integrität sensibler Daten gewährleistet.

Implementieren Sie Sicherheitsmaßnahmen wie Firewalls und Verschlüsselungstechnologien.

Um die Sicherheit Ihrer sensiblen Informationen zu gewährleisten, ist es entscheidend, Sicherheitsmaßnahmen wie Firewalls und Verschlüsselungstechnologien in Ihr Informationssicherheits-Managementsystem zu implementieren. Firewalls dienen als Schutzschild gegen unerwünschte Zugriffe von außen und können den Datenverkehr überwachen sowie schädliche Aktivitäten blockieren. Durch die Verwendung von Verschlüsselungstechnologien können Daten in Übertragung und Speicherung geschützt werden, sodass sie selbst bei unbefugtem Zugriff nicht lesbar sind. Diese Maßnahmen tragen dazu bei, die Vertraulichkeit und Integrität Ihrer Informationen zu bewahren und das Risiko von Sicherheitsvorfällen zu minimieren.

Sichern Sie regelmäßige Backups Ihrer Daten, um diese im Notfall wiederherstellen zu können.

Um die Sicherheit Ihrer Daten zu gewährleisten, ist es entscheidend, regelmäßige Backups anzulegen. Durch das regelmäßige Sichern Ihrer Daten schaffen Sie eine zusätzliche Schutzschicht, die es Ihnen ermöglicht, im Falle eines Notfalls schnell und effektiv auf wichtige Informationen zuzugreifen. Indem Sie sicherstellen, dass Backups kontinuierlich erstellt und auf sicheren Speichermedien aufbewahrt werden, minimieren Sie das Risiko von Datenverlust und erhöhen die Widerstandsfähigkeit Ihres Informationssicherheits-Managementsystems gegenüber unvorhergesehenen Ereignissen.

Überprüfen Sie Ihr Informationssicherheitsmanagementsystem regelmäßig auf Wirksamkeit und passen es bei Bedarf an.

Es ist entscheidend, Ihr Informationssicherheitsmanagementsystem regelmäßig auf seine Wirksamkeit zu überprüfen und bei Bedarf anzupassen. Indem Sie kontinuierlich evaluieren, wie gut Ihr ISMS funktioniert und ob es den aktuellen Anforderungen entspricht, können Sie sicherstellen, dass Ihre sensiblen Daten angemessen geschützt sind. Durch diese regelmäßigen Überprüfungen können potenzielle Schwachstellen identifiziert und behoben werden, um die Effektivität Ihres Informationssicherheitsmanagementsystems zu maximieren und die Sicherheit Ihrer Informationen langfristig zu gewährleisten.